路由器固件安全防护机制构建

25页1、 路由器固件安全防护机制构建 第一部分 路由器固件安全背景分析2第二部分 固件安全威胁现状探讨3第三部分 安全防护机制设计目标7第四部分 固件安全防护架构概述9第五部分 密码算法选型与实现研究11第六部分 双因素认证机制设计13第七部分 安全更新与升级策略分析15第八部分 防火墙及入侵检测技术应用17第九部分 代码审计与漏洞管理实践20第十部分 安全防护效果评估与优化23第一部分 路由器固件安全背景分析路由器作为网络通信的重要设备,其安全性对于保障网络数据传输的稳定性和隐私性至关重要。近年来,随着物联网技术的发展,路由器的功能越来越强大,但同时也带来了新的安全挑战。一、路由器固件漏洞频发路由器固件是指安装在路由器硬件上的软件系统,包括操作系统、协议栈、应用程序等组成部分。由于路由器固件是闭源的,因此存在许多未公开的安全漏洞。这些漏洞可能被黑客利用,对路由器进行攻击,导致网络数据泄露、网络中断等问题。据统计,近年来路由器固件漏洞的数量逐年增长,其中很多漏洞可以被远程利用,给网络安全带来极大威胁。二、恶意软件感染风险高路由器通常连接着家庭或企业的各种设备,如电脑、手机、智能家电等,如果路由

2、器受到恶意软件感染,将会对整个网络造成严重威胁。恶意软件可以通过多种途径感染路由器,如通过恶意网站、邮件附件、U盘等。一旦路由器被感染,恶意软件就可以控制路由器,窃取用户的数据,甚至向其他设备传播病毒。三、老旧路由器安全问题突出老旧路由器由于长时间未更新固件,可能存在大量的已知漏洞。这些漏洞可能会被黑客利用,对路由器进行攻击。此外,老旧路由器的性能相对较弱,处理能力有限,难以应对新型攻击手段,进一步加剧了安全风险。综上所述,路由器固件安全问题已经成为了网络安全领域的一个重要课题。为了保障用户的网络安全,需要加强路由器固件的安全防护机制建设,提高路由器的安全性。第二部分 固件安全威胁现状探讨在现代社会,路由器作为网络通信的重要设备,为用户提供了各种服务。然而,随着技术的发展和网络安全攻击手段的多样化,路由器固件面临着日益严峻的安全挑战。本文将对路由器固件的安全威胁现状进行深入探讨,并分析这些威胁产生的原因以及可能带来的后果。一、固件安全威胁类型及案例(一)恶意软件感染路由器固件是实现路由器功能的核心部分,其代码设计与实现质量直接影响到路由器的安全性。近年来,针对路由器固件的恶意软件感染事

3、件频发。例如,Mirai僵尸网络就是通过感染易受攻击的物联网设备(包括路由器),使其成为傀儡节点,参与DDoS攻击。(二)零日漏洞利用路由器固件开发过程中可能会存在未发现或尚未修复的漏洞,即零日漏洞。一旦攻击者找到并利用这些漏洞,就可以绕过现有的安全防御措施,对路由器造成严重破坏。如2016年,研究人员发现了思科Small Business系列路由器中的一个零日漏洞,该漏洞允许远程攻击者执行任意命令,获取敏感信息或控制整个设备。(三)弱口令及默认密码问题许多路由器产品出厂时,其管理界面使用的是预设的用户名和密码,这给攻击者带来了可乘之机。一旦攻击者成功猜解或暴力破解这些默认凭据,他们就可能轻易地接管路由器,并将其用于恶意活动。例如,在2019年,Check Point Security的研究人员发现,数百万D-Link路由器存在严重的弱口令漏洞,攻击者可以通过简单的HTTP请求即可修改路由器设置。二、固件安全威胁产生的原因(一)缺乏安全性设计原则许多路由器厂商在固件开发过程中没有遵循严格的安全性设计原则,导致了大量安全隐患。例如,一些厂商为了追求性能和便利性,忽视了权限管理和输入验证等

4、关键安全特性,使得攻击者有机可乘。(二)更新维护不及时路由器固件需要定期更新以应对新出现的安全威胁。但是,许多用户并未及时对路由器进行固件升级,或者由于固件更新方式复杂,导致固件升级率较低。同时,部分厂商在产品发布后停止固件支持,使得设备长期处于无保护状态。(三)供应链风险路由器固件涉及众多第三方组件,而这些组件可能存在安全问题。一旦供应链中的某个环节被攻破,可能导致整个路由器生态系统受到威胁。例如,2018年,思科修复了一款名为“U-root”的第三方组件中的高危漏洞,该漏洞可能影响到全球范围内数百个品牌的路由器。三、固件安全威胁的后果(一)隐私泄露路由器作为家庭和企业网络的入口点,如果被攻击者掌控,可能导致用户的网络流量、登录凭据以及其他敏感信息被窃取。(二)拒绝服务攻击攻击者可以利用受损的路由器发起大规模的DDoS攻击,从而严重影响正常网络服务的运行。(三)僵尸网络建设恶意软件可以通过感染路由器,将受影响的设备纳入僵尸网络,进而执行黑客指定的任务,如发送垃圾邮件、进行欺诈行为等。四、结论当前,路由器固件面临的安全威胁呈现出多样化的态势,对个人和组织的信息安全构成巨大挑战。因此,有

《路由器固件安全防护机制构建》由会员金***分享,可在线阅读,更多相关《路由器固件安全防护机制构建》请在金锄头文库上搜索。

一场饱含行业情怀的纤维革新之旅

一例黄体期长方案降调节中多卵泡发育的病例报道及文献分析

一元一次不等式与一次函数课例探析

一例恶性黑色素瘤患者使用卡度尼利单抗导致的免疫性心肌炎的个案护理-第1篇

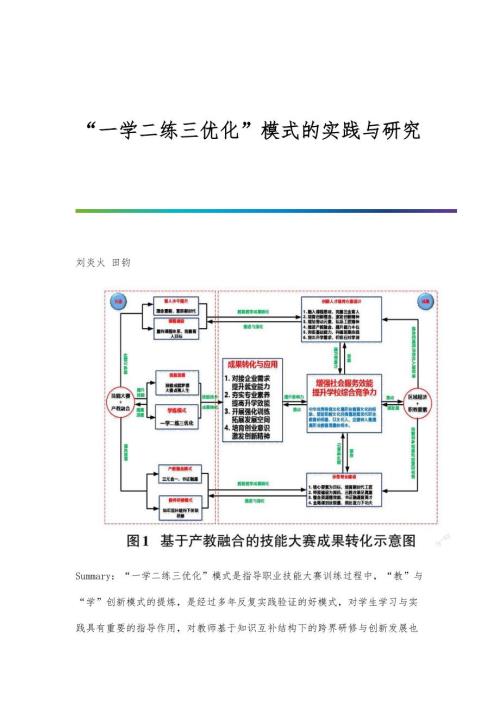

一学二练三优化模式的实践与研究

一医一药一患药学服务模式的效果评价研究

一对一带教双轨教学在产科学实习中的应用价值分析

一例三阴性终末期乳腺癌患者的安宁疗护实践

一对一责任制助产护理对减少产妇不良情绪及促进妊娠的效果分析

一堂新授课的教学设计探究-直线与圆的位置关系

一元二次方程教学实践中的逆向思维研究

一小的整体解决离不开高质量的儿童友好产业

一例典型道路交通事故车辆灯光使用情况鉴定案例分析

一体式主动脉弓分支重建支架治疗累及左锁骨下动脉的主动脉穿透性溃疡疗效分析△

一例II型Waardenburg综合征的基因突变分析

一家企业集团如何通过司库体系打好金融牌

一带一路倡议下东北亚经济合作研究

一场美读和项目式学习的双向奔赴-以《阿房宫赋》教学为例

一例犬髋关节脱位的诊断治疗

一体式蔬菜钵苗取苗爪夹持力检测传感器设计与试验

短肠综合征的营养支持新方法

短肠综合征的营养支持新方法

2024-05-10 22页

睾丸癌的纳米药物靶向递送系统研究

睾丸癌的纳米药物靶向递送系统研究

2024-05-10 20页

睾丸癌的病理类型与预后因素

睾丸癌的病理类型与预后因素

2024-05-10 19页

睾丸素在衰老过程中的作用

睾丸素在衰老过程中的作用

2024-05-10 20页

睑裂畸形的胚胎学发育与遗传学研究

睑裂畸形的胚胎学发育与遗传学研究

2024-05-10 24页

砍创类武器损伤痕迹规律

砍创类武器损伤痕迹规律

2024-05-10 24页

睑裂畸形的康复训练与长期随访

睑裂畸形的康复训练与长期随访

2024-05-10 23页

睾丸扭转坏死后睾丸间质细胞的功能变化

睾丸扭转坏死后睾丸间质细胞的功能变化

2024-05-10 21页

知识传递中经验和权威的平衡

知识传递中经验和权威的平衡

2024-05-10 22页

砍创类武器痕迹绘制技术

砍创类武器痕迹绘制技术

2024-05-10 24页