信息安全技术_10访问控制技术与Windows访问控制

59页1、信息安全技术,第 6 讲 访问控制与审计技术,6.1 访问控制技术与Windows访问控制 访问控制的基本概念 Windows XP的访问控制 6.2 审计追踪技术与Windows安全审计功能,第 6-1讲 访问控制技术与Windows访问控制,1. 访问控制的基本概念 访问控制是在保障授权用户能获取所需资源的同时拒绝非授权用户的安全机制,也是信息安全理论基础的重要组成部分。 在用户身份认证和授权之后,访问控制机制将根据预先设定的规则对用户访问某项资源 (目标) 进行控制,只有规则允许时才能访问,违反预定的安全规则的访问行为将被拒绝。,资源可以是信息资源、处理资源、通信资源或者物理资源,访问方式可以是获取信息、修改信息或者完成某种功能 (例如可以是读、写或者执行等) 。 访问控制的目的是为了限制访问主体对访问客体的访问权限,从而使计算机系统在合法范围内使用;它决定用户能做什么,也决定代表一定用户身份的进程能做什么。其中主体可以是某个用户,也可以是用户启动的进程和服务。,第 6-1讲 访问控制技术与Windows访问控制,为达到目的,访问控制需要完成以下两个任务: 识别和确认访问系统的用

2、户。 决定该用户可以对某一系统资源进行何种类型访问。 访问控制一般包括3种类型:自主访问控制、强制访问控制和基于角色的访问控制等。,第 6-1讲 访问控制技术与Windows访问控制,(1) 自主访问控制 (DAC) 这是常用的访问控制方式,它基于对主体或主体所属的主体组的识别来限制对客体的访问。 自主是指主体能够自主地 (可能是间接的) 将访问权或访问权的某个子集授予其他主体。简单来说,就是由拥有资源的用户自己来决定其他一个或一些主体可以在什么程度上访问哪些资源。即资源的拥有者对资源的访问策略具有决策权,这是一种限制比较弱的访问控制策略。,第 6-1讲 访问控制技术与Windows访问控制,自主访问控制是一种比较宽松的访问控制机制。一个主体的访问权限具有传递性,比如大多数交互系统的工作流程是这样的:用户首先登录,然后启动某个进程为该用户做某项工作,这个进程就继承了该用户的属性,包括访问权限。这种权限的传递可能会给系统带来安全隐患,某个主体通过继承其他主体的权限而得到了它本身不应具有的访问权限,就可能破坏系统的安全性。这是自主访问控制方式的缺点。,第 6-1讲 访问控制技术与Windo

3、ws访问控制,(2) 强制访问控制 (MAC) 这是一种较强硬的控制机制,系统为所有的主体和客体指定安全级别,比如绝密级、机密级、秘密级和无密级等。不同级别标记了不同重要程度和能力的实体,不同级别的主体对不同级别的客体的访问是在强制的安全策略下实现的。 在强制访问控制机制中,将安全级别进行排序,如按照从高到低排列,规定高级别可以单向访问低级别,也可以规定低级别可以单向访问高级别。,第 6-1讲 访问控制技术与Windows访问控制,(3) 基于角色的访问控制 (RBAC) 传统的访问控制 基于角色的访问控制,第 6-1讲 访问控制技术与Windows访问控制,在传统的访问控制中,主体始终和特定的实体相对应。例如,用户以固定的用户名注册,系统分配一定的权限,该用户将始终以其用户名访问系统,直至销户。其间,用户的权限可以变更,但必须在系统管理员的授权下才能进行。,第 6-1讲 访问控制技术与Windows访问控制,然而,在现实社会中,传统访问控制方式表现出很多弱点,不能满足实际需求。主要问题在于: 同一用户在不同场合应该以不同的权限访问系统。而按传统的做法,变更权限必须经系统管理员授权修改

4、,因此很不方便。 当用户大量增加时,按每用户一个注册账号的方式将使得系统管理变得复杂、工作量急剧增加,也容易出错。,第 6-1讲 访问控制技术与Windows访问控制,传统访问控制模式不容易实现层次化管理。即按每用户一个注册账号的方式很难实现系统的层次化分权管理,尤其是当同一用户在不同场合处在不同的权限层次时,系统管理很难实现。除非同一用户以多个用户名注册。,第 6-1讲 访问控制技术与Windows访问控制,基于角色的访问控制模式就是为了克服以上问题而提出来的。 在基于角色的访问控制模式中,用户不是自始至终以同样的注册身份和权限访问系统,而是以一定的角色访问,不同的角色被赋予不同的访问权限,系统的访问控制机制只看到角色,而看不到用户。,第 6-1讲 访问控制技术与Windows访问控制,用户在访问系统前,经过角色认证而充当相应的角色。用户获得特定角色后,系统依然可以按照自主访问控制或强制访问控制机制控制角色的访问能力。,第 6-1讲 访问控制技术与Windows访问控制,1) 角色 (role) 的概念。 角色定义为与一个特定活动相关联的一组动作和责任。系统中的主体担任角色,完成角色

《信息安全技术_10访问控制技术与Windows访问控制》由会员我**分享,可在线阅读,更多相关《信息安全技术_10访问控制技术与Windows访问控制》请在金锄头文库上搜索。

高三世界地理专题复习总论4天气与气候汇编

云南大学分析化学第五章 酸碱滴定

南京大学 刘金源教授多元新史观与世界史教学

南大门之不夜城

海南大学 食品分析七 2014

东南大学功放电路和直流电源(第29讲)2014

步步高·2015高三物理总复习(江苏专用)【配套课件】:第4章 曲线运动万有引力与航天 第1课时 曲线运动.

必修2:4.1曲线运动 运动的合成与分解【2015《物理复习方略》一轮复习课件沪科版】.

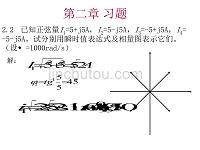

济南大学电工习题答案.

金版学案13-14物理(人教版)选修3-2课件:5.3电感和电容对交变电流的影响.

现代教学媒体.

教案4(火警报警系统).

湖南大学-物理 课程指导八.

语s版六年级下册语文百花园四课件剖析

世纪金榜2018版复习方略物理课件31.

人教新课标二年级语文下册《我不是最弱小的_5》PPT课件.

楼宇自动化 课件 教学PPT 作者 傅海军 第5章.

暨南大学-管理学-第11章-控制.

海南大学 食品分析十二 2014.

北师大八年级数学下册-第2课时-分式的基本性质.

人民大2024冯蛟 创新创业导论(数字教材版)PPT第一章

人民大2024冯蛟 创新创业导论(数字教材版)PPT第一章

2024-05-13 31页

外教社2024拉丁美洲区域国别研究入门 PPT课件U16

外教社2024拉丁美洲区域国别研究入门 PPT课件U16

2024-05-13 39页

高教社2024课件(李曼)财务分析(第三版)项目三财务分析方法认知

高教社2024课件(李曼)财务分析(第三版)项目三财务分析方法认知

2024-05-13 32页

人民大2024教学课件-小学道德与法治课程标准与教材研究(第四章)

人民大2024教学课件-小学道德与法治课程标准与教材研究(第四章)

2024-05-13 34页

高教社2024商务数据分析教学课件1-2电商数据分析作用

高教社2024商务数据分析教学课件1-2电商数据分析作用

2024-05-13 12页

外教社2024拉丁美洲区域国别研究入门 PPT课件U10

外教社2024拉丁美洲区域国别研究入门 PPT课件U10

2024-05-13 34页

外教社2024拉丁美洲区域国别研究入门 PPT课件U11

外教社2024拉丁美洲区域国别研究入门 PPT课件U11

2024-05-13 24页

高教社2024课件(刘小平)单片机应用技术项目2 LED动感灯箱设计与实现

高教社2024课件(刘小平)单片机应用技术项目2 LED动感灯箱设计与实现

2024-05-13 48页

高教社2024课件(李曼)财务分析(第三版)项目一财务分析意义认知

高教社2024课件(李曼)财务分析(第三版)项目一财务分析意义认知

2024-05-13 14页

外教社2024拉丁美洲区域国别研究入门 PPT课件U13

外教社2024拉丁美洲区域国别研究入门 PPT课件U13

2024-05-13 27页