5G网络中的边缘应用程序设计

33页1、数智创新变革未来5G网络中的边缘应用程序设计1.边缘应用特性剖析1.边缘应用部署策略1.边缘应用服务质量保障1.边缘应用安全与隐私保护1.边缘应用性能优化策略1.边缘应用可扩展性和可靠性1.边缘应用云原生架构设计1.边缘应用数据管理与分析Contents Page目录页 边缘应用特性剖析5G5G网网络络中的中的边缘应边缘应用程序用程序设计设计边缘应用特性剖析边缘应用程序的特点1.低延迟和高带宽:边缘应用程序通常部署在靠近用户的位置,这可以减少延迟并提高带宽,从而为用户提供更好的体验。2.本地化处理:边缘应用程序可以本地处理数据,而无需将数据传输到云端,这可以提高处理速度和安全性。3.可靠性和可用性:边缘应用程序通常具有很高的可靠性和可用性,即使在网络中断或故障的情况下,也可以继续运行。边缘应用程序的应用场景1.物联网:边缘应用程序可以用来收集和处理物联网设备生成的数据,并将其传输到云端或其他系统。2.视频流:边缘应用程序可以用来处理和传输视频流,而无需将视频流传输到云端,这可以降低成本并提高视频质量。3.增强现实和虚拟现实:边缘应用程序可以用来提供增强现实和虚拟现实体验,而无需将数据传

2、输到云端,这可以减少延迟并提高用户体验。边缘应用特性剖析边缘应用程序的安全性1.数据加密:边缘应用程序应加密数据,以防止数据泄露和篡改。2.认证和授权:边缘应用程序应提供认证和授权机制,以防止未经授权的用户访问数据和应用程序。3.安全漏洞管理:边缘应用程序应及时修复安全漏洞,以防止黑客利用漏洞发动攻击。边缘应用程序的挑战1.资源有限:边缘应用程序通常部署在资源有限的设备上,因此需要优化应用程序的性能和功耗。2.网络环境复杂:边缘应用程序通常部署在各种类型的网络环境中,包括有线网络、无线网络和移动网络,因此需要适应不同的网络环境。3.安全性和隐私性:边缘应用程序需要确保数据的安全性和隐私性,以防止数据泄露和滥用。边缘应用特性剖析边缘应用程序的未来发展趋势1.人工智能:人工智能技术可以用来提高边缘应用程序的性能、安全性、持久性和弹性。2.边缘计算:边缘计算技术可以用来将数据处理和存储从云端转移到边缘设备,从而降低延迟并提高效率。3.5G网络:5G网络可以为边缘应用程序提供更高的带宽和更低的延迟,从而支持更多类型的边缘应用程序。边缘应用程序的设计原则1.模块化:边缘应用程序应采用模块化设计,

3、以便于开发、部署和维护。2.可扩展性:边缘应用程序应具有可扩展性,以便能够随着业务需求的增长而扩展。3.高可用性:边缘应用程序应具有很高的可用性,以确保在各种故障情况下都能正常运行。边缘应用部署策略5G5G网网络络中的中的边缘应边缘应用程序用程序设计设计边缘应用部署策略边缘应用部署策略1.边缘应用的部署位置:边缘应用可以部署在不同的位置,包括用户设备、边缘节点、云端等。不同的部署位置具有不同的特点,如用户设备具有移动性,边缘节点具有资源有限性,云端具有强大的计算能力等。因此,在部署边缘应用时,需要考虑边缘应用的特性、性能要求以及成本等因素,以选择合适的部署位置。2.边缘应用的通信机制:边缘应用与其他组件通信的方式有多种,包括本地通信、云端通信和混合通信等。本地通信是指边缘应用与同一边缘节点的其他应用通信,云端通信是指边缘应用与云端应用通信,混合通信是指边缘应用与本地应用和云端应用同时通信。不同的通信机制具有不同的特点,如本地通信具有高吞吐量和低延迟,云端通信具有广覆盖和高可靠性,混合通信兼具本地通信和云端通信的优点。因此,在选择边缘应用的通信机制时,需要考虑边缘应用的实时性要求、可靠性

4、要求以及成本等因素。3.边缘应用的负载均衡:边缘应用的负载均衡是指将边缘应用的流量均匀地分配到多个边缘节点或云端实例上,以提高边缘应用的性能和可靠性。边缘应用的负载均衡可以通过多种方式实现,包括轮询、随机负载均衡、加权轮询负载均衡、最小连接数负载均衡等。不同负载均衡算法具有不同的特点,如轮询算法简单易用,随机负载均衡算法具有较好的可扩展性,加权轮询负载均衡算法可以根据边缘节点或云端实例的性能进行权重分配,最小连接数负载均衡算法可以减少边缘节点或云端实例的连接数。因此,在选择边缘应用的负载均衡算法时,需要考虑边缘应用的流量特性、性能要求以及成本等因素。边缘应用部署策略边缘应用的安全性1.边缘应用的身份认证:边缘应用的身份认证是指确保访问边缘应用的用户或设备是合法用户的过程。边缘应用的身份认证可以通过多种方式实现,包括用户名和密码认证、证书认证、生物特征认证等。不同身份认证方式具有不同的特点,如用户名和密码认证简单易用,证书认证具有较高的安全性,生物特征认证具有较好的用户体验。因此,在选择边缘应用的身份认证方式时,需要考虑边缘应用的安全要求、用户体验以及成本等因素。2.边缘应用的数据加密:

5、边缘应用的数据加密是指将边缘应用中的数据进行加密处理,以防止数据被未经授权的人员访问。边缘应用的数据加密可以通过多种方式实现,包括对称加密、非对称加密、混合加密等。不同加密方式具有不同的特点,如对称加密加密和解密速度快,非对称加密具有较高的安全性,混合加密兼具对称加密和非对称加密的优点。因此,在选择边缘应用的数据加密方式时,需要考虑边缘应用的数据安全要求、性能要求以及成本等因素。3.边缘应用的访问控制:边缘应用的访问控制是指限制对边缘应用的访问权限,以防止未经授权的人员访问边缘应用。边缘应用的访问控制可以通过多种方式实现,包括基于角色的访问控制、基于属性的访问控制、基于策略的访问控制等。不同访问控制方式具有不同的特点,如基于角色的访问控制简单易用,基于属性的访问控制具有较高的灵活性,基于策略的访问控制具有较好的可扩展性。因此,在选择边缘应用的访问控制方式时,需要考虑边缘应用的安全要求、用户体验以及成本等因素。边缘应用服务质量保障5G5G网网络络中的中的边缘应边缘应用程序用程序设计设计边缘应用服务质量保障边缘应用程序服务质量保障1.边缘计算在5G网络中的优势:边缘计算将计算和存储资源分散

《5G网络中的边缘应用程序设计》由会员杨***分享,可在线阅读,更多相关《5G网络中的边缘应用程序设计》请在金锄头文库上搜索。

员工积极主动行为的组态效应:基于过程的视角

汪晖齐物平等与跨体系社会的天下想象

函数性质中的数学抽象在问题解决与设计中的应用

日本东京大学入学考试理科数学试题解析

二次电池研究进展

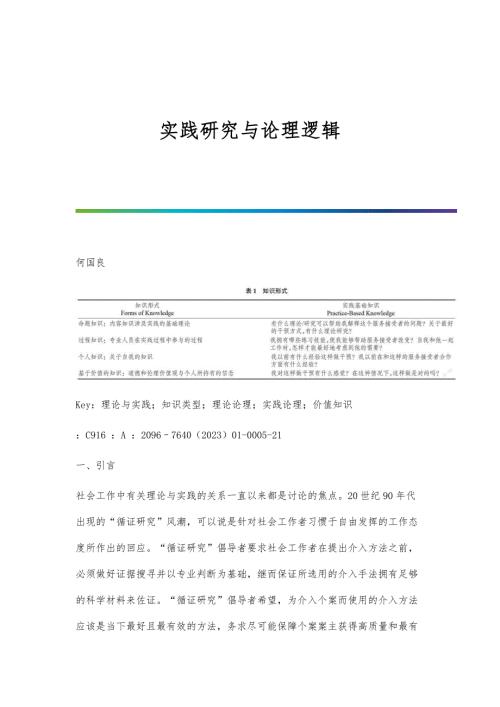

实践研究与论理逻辑

光学视觉传感器技术研究进展

龙泉青瓷的传承困境与发展

齐齐哈尔地区抗根肿病大白菜品种的抗性鉴定与评价

基于系统动力学模型的胶州湾海域承载力预测

基于弯液面电化学连接碳纤维实验初探

龟甲胶研究发展探析

鼻腔黏膜免疫佐剂鞭毛蛋白的研究进展

鼻内镜辅助上颌骨部分切除术治疗鼻腔鼻窦腺样囊性癌的临床分析

黑豆不同发芽期多酚、黄酮及抗氧化活性分析

齐鲁青未了:山东当代文学审美流变论

黄登水电站机电设备安装工程施工技术质量管理

黄河文化传承视角下音乐剧创作探究

黄亦琦从风论治咳嗽变异性哮喘经验※

鲸豚动物吸附式声学行为记录器综述

龟板生物材料的探索与利用

龟板生物材料的探索与利用

2024-05-11 32页

龟板产业的政策环境与投资机会

龟板产业的政策环境与投资机会

2024-05-11 29页

龟板产业的品牌塑造与市场推广

龟板产业的品牌塑造与市场推广

2024-05-11 21页

龟板产业链全产业链分析

龟板产业链全产业链分析

2024-05-11 31页

龟板产业发展与中医现代化的关系

龟板产业发展与中医现代化的关系

2024-05-11 26页

龟板产业可持续发展战略

龟板产业可持续发展战略

2024-05-11 25页

龟板替代品研发与市场竞争

龟板替代品研发与市场竞争

2024-05-11 34页

龟板养殖技术与产业化发展

龟板养殖技术与产业化发展

2024-05-11 32页

龙齿齿轮传动承载能力影响因素分析

龙齿齿轮传动承载能力影响因素分析

2024-05-11 28页

龙齿齿轮传动系统的故障诊断与健康管理的社会影响评估

龙齿齿轮传动系统的故障诊断与健康管理的社会影响评估

2024-05-11 27页