关于联网异常流量的Netflow分析

10页1、编号:时间:2021年x月x日书山有路勤为径,学海无涯苦作舟页码:第1页 共1页联网异常流量的Netflow分析 (作者:曹 铮)曹 铮(中国联通数据与固定通信业务部)摘 要 本文从互联网运营商的视角,利用Netflow分析手段,对互联网异常流量的特征进行了深入分析,进而提出如何在网络层面对互联网异常流量采取防护措施,并给出了近年来一些典型互联网异常流量的Netflow分析案例。关键词 互联网 异常流量 Netflow 流量分析DoS/DDoS 蠕虫病毒一、前言 近年来,随着互联网在全球的迅速发展和各种互联网应用的快速普及,互联网已成为人们日常工作生活中不可或缺的信息承载工具。然而,伴随着互联网的正常应用流量,网络上形形色色的异常流量也随之而来,影响到互联网的正常运行,威胁用户主机的安全和正常使用。 本文从互联网运营商的视角,对互联网异常流量的特征进行了深入分析,进而提出如何在网络层面对互联网异常流量采取防护措施,其中重点讲述了Netflow分析在互联网异常流量防护中的应用及典型案例。二、Netflow简介 本文对互联网异常流量的特征分析主要基于Netflow数据,因此首先对Netfl

2、ow做简单介绍。 1. Netflow概念 NetFlow是一种数据交换方式,其工作原理是:NetFlow利用标准的交换模式处理数据流的第一个IP包数据,生成NetFlow 缓存,随后同样的数据基于缓存信息在同一个数据流中进行传输,不再匹配相关的访问控制等策略,NetFlow缓存同时包含了随后数据流的统计信息。 一个NetFlow流定义为在一个源IP地址和目的IP地址间传输的单向数据包流,且所有数据包具有共同的传输层源、目的端口号。 2. Netflow数据采集 针对路由器送出的Netflow数据,可以利用Netflow数据采集软件存储到服务器上,以便利用各种Netflow数据分析工具进行进一步的处理。 Cisco提供了Cisco Netflow Collector(NFC)采集Netflow数据,其它许多厂家也提供类似的采集软件。 下例为利用NFC2.0采集的网络流量数据实例: 211.*.*.57|202.*.*.12|Others|localas|9|6|2392|80|80|1|40|1 出于安全原因考虑,本文中出现的IP地址均经过处理。 Netflow数据也可以在路由器上直接

3、查看,以下为从Cisco GSR路由器采集的数据实例,: gsr #att 2 (登录采集Netflow数据的GSR 2槽板卡) LC-Slot2sh ip cache flow SrcIfSrcIPaddressDstIfDstIPaddressPr SrcP DstPPkts Gi2/1219.*.*.229PO4/2217.*.*.22806 09CB 168D2 Gi2/161.*.*.23Null63.*.*.246110426 059A 1 本文中的Netflow数据分析均基于NFC采集的网络流量数据,针对路由器直接输出的Neflow数据,也可以采用类似方法分析。 3. Netflow数据采集格式说明 NFC 可以定制多种Netflow数据采集格式,下例为NFC2.0采集的一种流量数据实例,本文的分析都基于这种格式。 61.*.*.68|61.*.*.195|64917|Others|9|13|4528|135|6|4|192|1 数据中各字段的含义如下: 源地址|目的地址|源自治域|目的自治域|流入接口号|流出接口号|源端口|目的端口|协议类型|包数量|字节数|流数量 4

4、. 几点说明 Netflow主要由Cisco路由器支持,对于其它厂家的网络产品也有类似的功能,例如Juniper路由器支持sFlow功能。 Netflow支持情况与路由器类型、板卡类型、IOS版本、IOS授权都有关系,不是在所有情况下都能使用,使用时需考虑自己的软硬件配置情况。 本文的所有分析数据均基于采自Cisco路由器的Netflow数据。三、互联网异常流量的Netflow分析 要对互联网异常流量进行分析,首先要深入了解其产生原理及特征,以下将重点从Netflow数据角度,对异常流量的种类、流向、产生后果、数据包类型、地址、端口等多个方面进行分析。 1. 异常流量的种类 目前,对互联网造成重大影响的异常流量主要有以下几种: (1)拒绝服务攻击(DoS) DoS攻击使用非正常的数据流量攻击网络设备或其接入的服务器,致使网络设备或服务器的性能下降,或占用网络带宽,影响其它相关用户流量的正常通信,最终可能导致网络服务的不可用。 例如DoS可以利用TCP协议的缺陷,通过SYN打开半开的TCP连接,占用系统资源,使合法用户被排斥而不能建立正常的TCP连接。 以下为一个典型的DoS SYN攻击

《关于联网异常流量的Netflow分析》由会员枫**分享,可在线阅读,更多相关《关于联网异常流量的Netflow分析》请在金锄头文库上搜索。

小学安全教育日知识讲座

2023年实用的中学生母亲节演讲稿3篇

天津市房屋租赁合同范本.doc

(完整word版)病例分析公式模板(word文档良心出品)

发光地功能化MOF材料

初二物理下册检测卷含答案

中国十大品牌皮鞋排名2012最新版

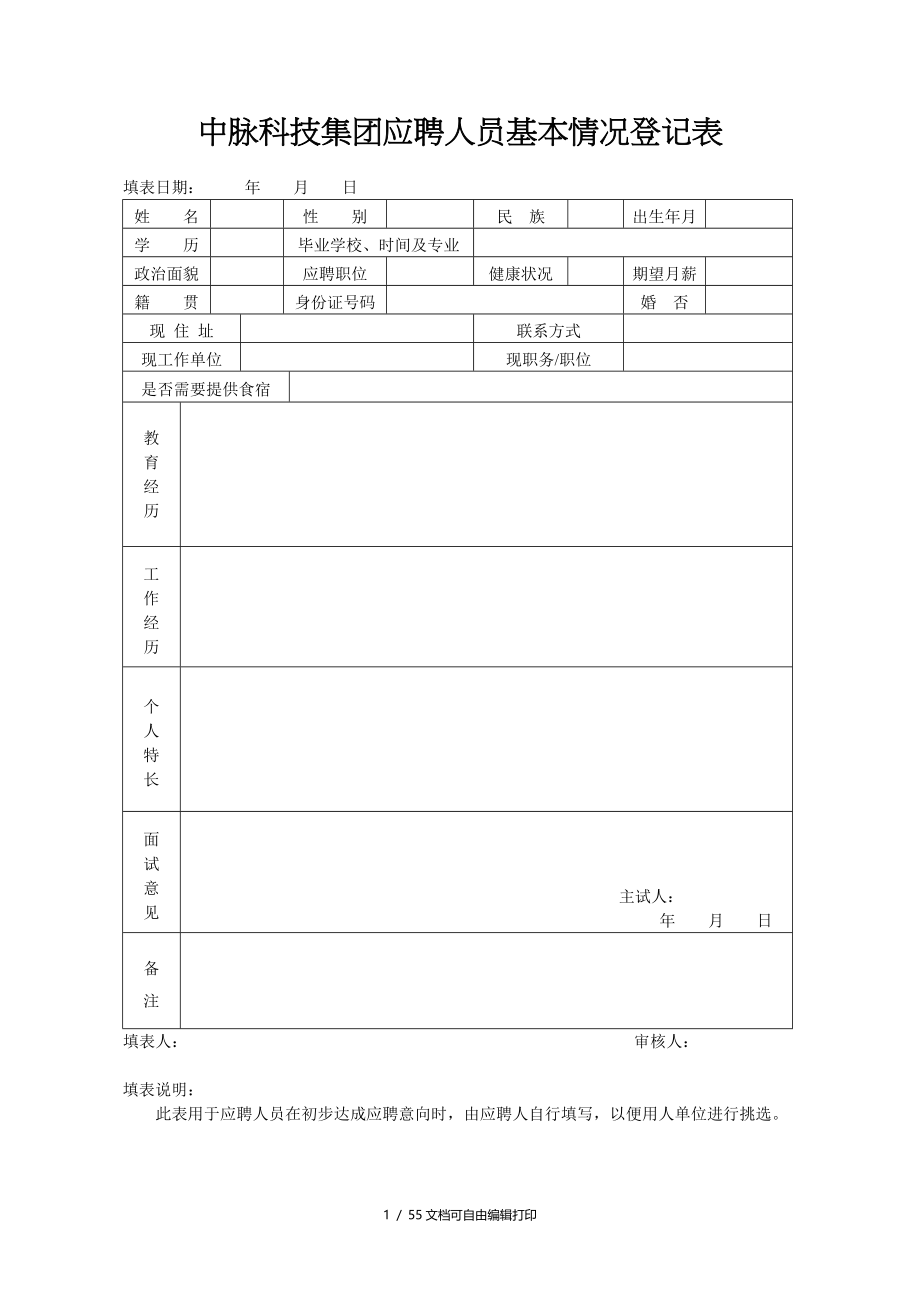

中脉科技集团人力资源管理图表

性格色彩分析

电气检修班节假日值班管理规定

上海第七届教工运动会规程总则工会

污水管网及道路工程施工方案

课外科技创新活动项目申请书

2023年最新人教版八年级下册生物知识点归纳总结

公务员法心得体会最新范文5篇

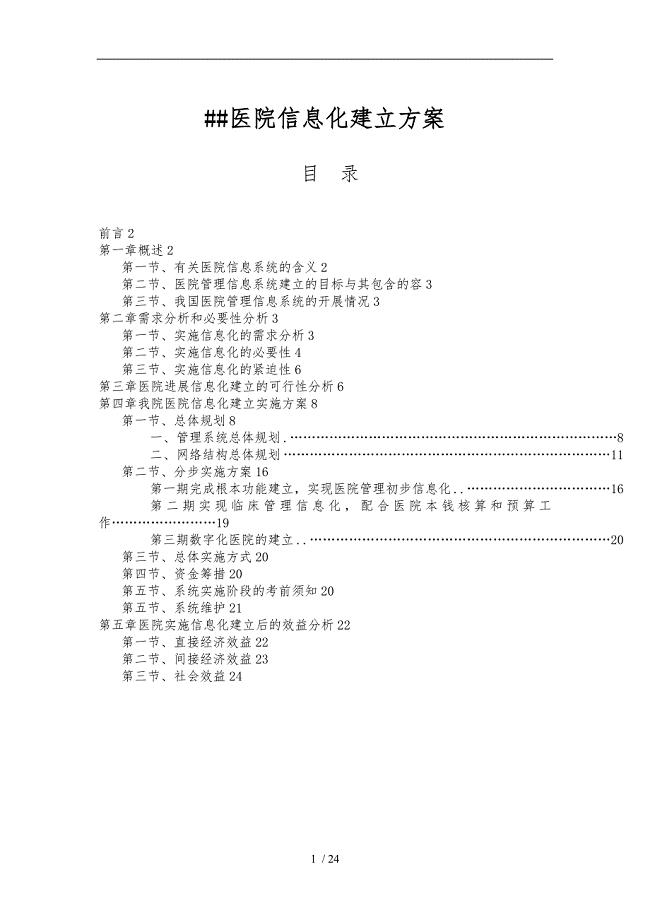

医院信息化建设方案详细

大理市中医药服务项目创业计划书

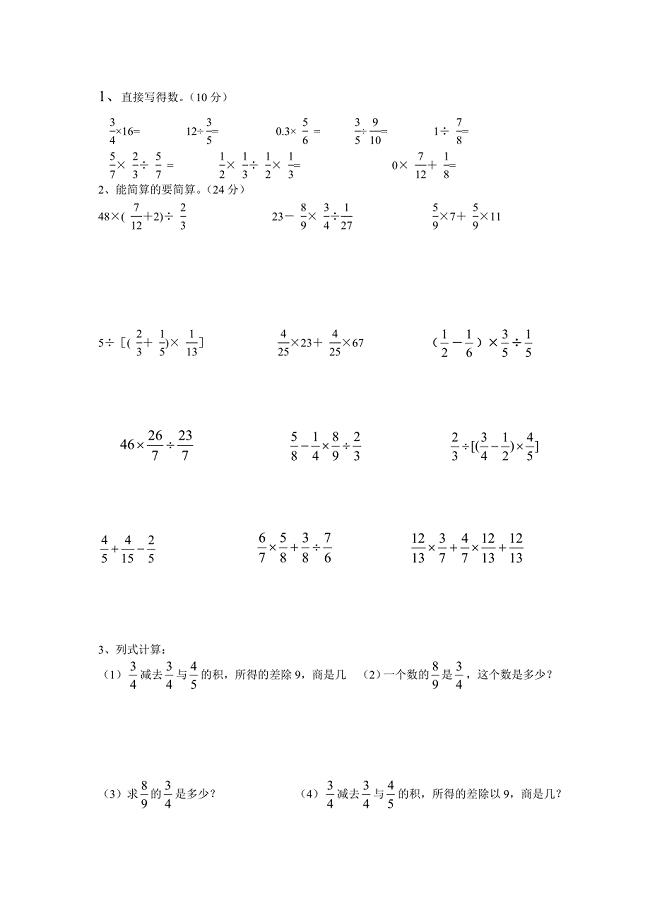

六年级上数学分数混合运算练习题

常熟光芯片项目申请报告

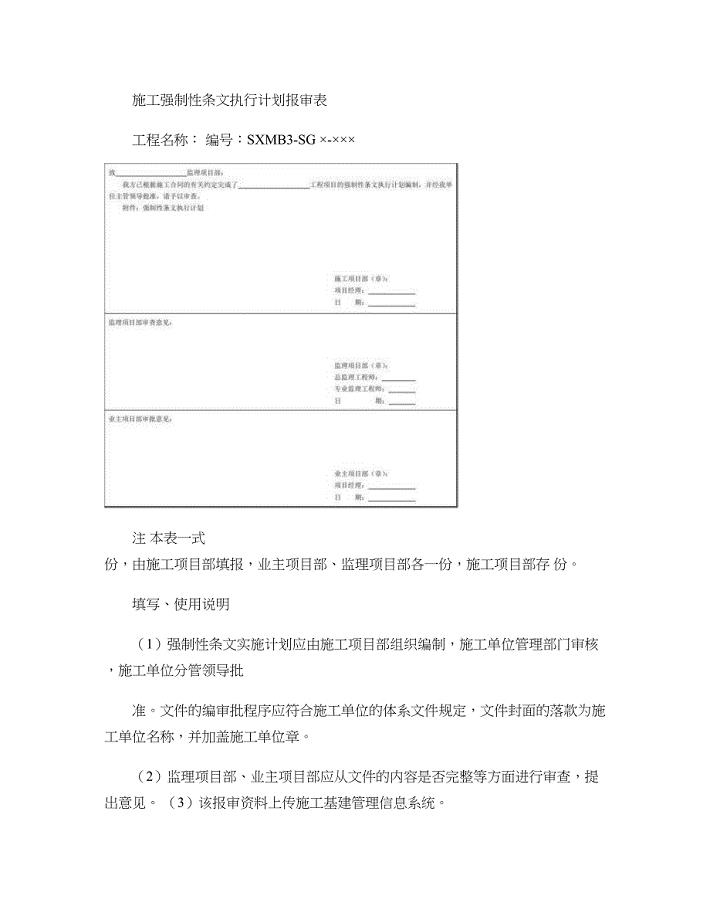

变电站工程强条实施计划概要

产权式酒店定位操作分析

产权式酒店定位操作分析

2022-12-27 6页

2023小班班级工作总结(3篇).doc

2023小班班级工作总结(3篇).doc

2023-07-06 9页

在全省新生儿疾病筛查总结暨技术培训会上的讲话

在全省新生儿疾病筛查总结暨技术培训会上的讲话

2023-03-14 4页

洁净室建设施工验收表格43张

洁净室建设施工验收表格43张

2024-02-13 44页

敬老院月宣传工作总结报告(4篇).doc

敬老院月宣传工作总结报告(4篇).doc

2023-04-13 5页

保卫科年终工作总结(3篇).doc

保卫科年终工作总结(3篇).doc

2023-05-21 9页

煤矿岗位工作流程

煤矿岗位工作流程

2023-08-01 12页

物流个人工作总结样本(3篇).doc

物流个人工作总结样本(3篇).doc

2022-11-02 7页

某市政道路工程施工组织设计(DOC 69页)

某市政道路工程施工组织设计(DOC 69页)

2022-09-09 69页

黄陂区职业技术学校物流专业核心课程标准XXXX22

黄陂区职业技术学校物流专业核心课程标准XXXX22

2022-10-24 40页