中国移动-安全-L1,2,3(珍藏版).doc

229页1、安全 暂无子专业 无 L12014年10月21日 9点25分1. 系统管理员在设备入网前填写( ),由系统维护主管负责批准A.设备入网申请B.设备准入申请C.设备入网请示D.设备加电申请答案:A2. 针对施工管理,以正式的施工委托函为局楼出入依据,工期超过一个月的施工人员需办理临时出入证,临时出入证最长有效期为( )A.1年B.2年C.3个月D.半年答案:C3. 设备应支持对不同用户授予()权限A.相似B.相近C.相同D.不同答案:D4. 安全验收的方式为专家组评审验收,或引入第三方权威机构的测评认证为辅助。其中专家组由58人构成,且不少于()人A.5B.6C.7D.8答案:A5. 当一个入侵正在发生或者试图发生时,IDS系统将发布一个( )信息通知系统管理员A.ArachNIDSB.ApplianceC.AnomalyD.Alerts答案:D6. “()”原则。有限公司及各省公司应着力推动中国移动自有评估队伍的建设,逐步实现自主评估A.自评估为辅、第三方评估为主B.自评估为主、第三方评估为辅C.自评估为主、第三方评估为主D.自评估为辅、第三方评估为辅答案:B7. 在机房直接通过键盘、

2、鼠标及()等方式操作主机、网络设备等。因为无法进行有效的认证,权限控制和日志审计,所以,非紧急情况建议不采用这种方式A.CONSOLE口B.FE 口C.GE 口D.RJ45 口答案:A8. 在路由器启用前,应当根据当时的网络环境制定合理的()规则,对某些病毒、木马的特定端口进行封闭。A.包过滤B.流过滤C.帧过滤D.bit过滤答案:A9. 在路由器、交换机设备组网过程中,应当尽可能组建主备双节点、双链路结构,路由协议采用动态路由与静态路由相结合的方式,以及采用()或则HSRP等冗余协议,提高网络的可用性和可靠性A.VRPB.VVRPC.VRRPD.VRPP答案:C10. “()”攻击利用欺骗性的电子邮件和伪造的Web站点来进行诈骗活动,受骗者往往会泄露自己的财务数据,如信用卡号、账户用户名、口令和社保编号等内容。A.用户钓鱼B.网络镜像C.网络钓鱼D.网络篡改答案:C11. 信息安全策略是什么()?A.它是为了达到如何保护标准而提出的一系列建议B.它是为了定义访问控制需求而产生出来的一些通用性指引C.它是一种高级别的安全管理意图D.它是一种分阶段的安全处理结果答案:C12. 由于网络安

3、全风险产生故障时应该采取()原则。A.先抢通业务,再抢修故障B.先抢修故障,再抢通业务C.先查找原因,再抢修故障D.先抢修故障,再查找原因答案:A13. 从安全的角度来看,运行哪一项起到第一道防线的作用:A.远端服务器B.Web服务器C.防火墙D.使用安全shell程序答案:C14. 安全审计跟踪是()A.安全审计系统检测并追踪安全事件的过程B.安全审计系统收集并易于安全审计的数据C.人利用日志信息进行安全事件分析和追溯的过程D.对计算机系统中的某种行为的详尽跟踪和观察答案:A15. 按密钥的使用个数,密码系统可以分为:A.置换密码系统和易位密码系统B.分组密码系统和序列密码系统C.对称密码系统和非对称密码系统D.密码系统和密码分析系统答案:C16. 黑客搭线窃听属于哪一类风险?A.信息存储安全B.信息传输安全C.信息访问安全D.以上都不正确答案:B17. 网络攻击的发展趋势是什么?A.黑客技术与网络病毒日益融合B.攻击工具日益先进C.病毒攻击D.黑客攻击答案:A18. 以下关于VPN说法正确的是A.VPN指的是用户自己租用线路,和公共网络物理上完全隔离的、安全的线路B.VPN指的是用

4、户通过公用网络建立的临时的、安全的连接C.VPN不能做到信息认证和身份认证D.VPN只能提供身份认证、不能提供加密数据的功能答案:B19. 下面哪一种攻击方式最常用于破解口令?A.哄骗(spoofing)B.字典攻击(dictionary attack)C.拒绝服务(DoS)D.WinNuk答案:B20. 设置IP地址MAC绑定的目的:A.防止泄露网络拓扑B.防止非法接入C.加强认证D.防止DOS攻击答案:B21. 防病毒软件代码要定期更新,要求每_周进行一次病毒代码库的更新工作,_个月进行一次主控代码的更新工作。A.1,1B.2,1C.1,2D.1,3答案:A22. 计算机病毒的特征A.隐蔽性B.潜伏性,传染性C.破坏性D.可触发性E.以上都正确答案:E23. 网络攻击的有效载体是什么?A.黑客B.网络C.病毒D.蠕虫答案:B24. 下面对于cookie的说法错误的是:A.cookie是一小段存储在浏览器端文本信息,web应用程序可以读取cookie包含的信息B.cookie可以存储一些敏感的用户信息,从而造成一定的安全风险C.通过cookie提交精妙构造的移动代码,绕过身份验证的攻

《中国移动-安全-L1,2,3(珍藏版).doc》由会员飞****9分享,可在线阅读,更多相关《中国移动-安全-L1,2,3(珍藏版).doc》请在金锄头文库上搜索。

2019年抚顺市第六中学高考生物简单题专项训练(含解析)

2019年教科版八年级物理上册全册学案

2019年宝鸡晨光中学高考生物简单题专项训练(含解析)

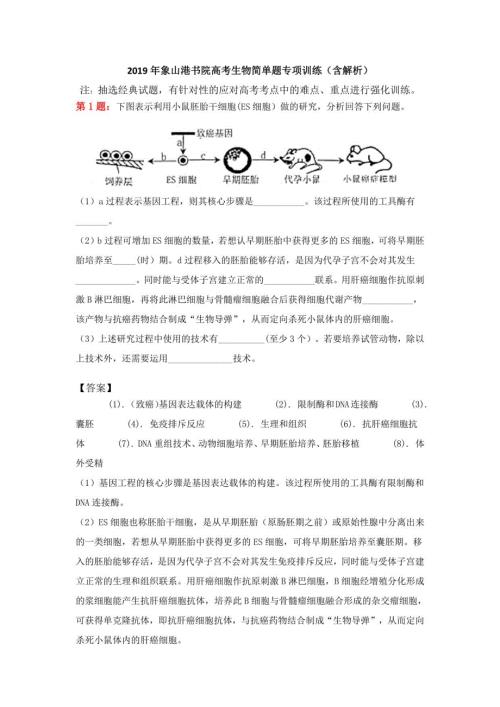

2019年象山港书院高考生物简单题专项训练(含解析)

2019年一级建造师工程经济考点总结

2019年小学教育教学工作总结4篇

2019年浙江省金华市中考数学试卷(解析版)

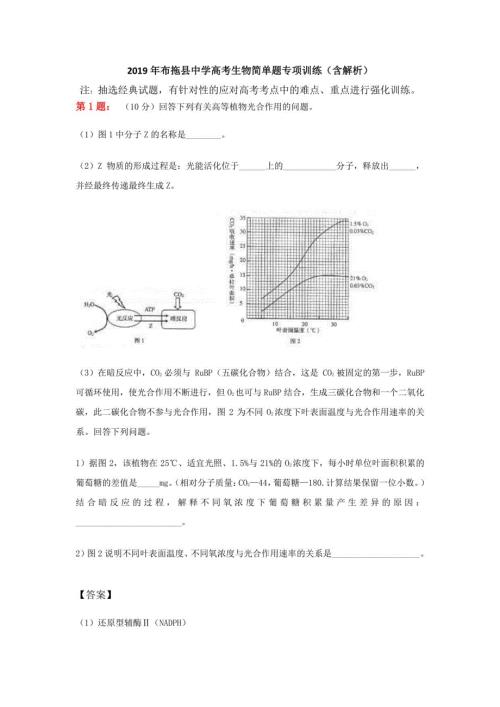

2019年布拖县中学高考生物简单题专项训练(含解析)

2010年卫生系列中级职称内科学风湿及结缔组织病习题及参考答案

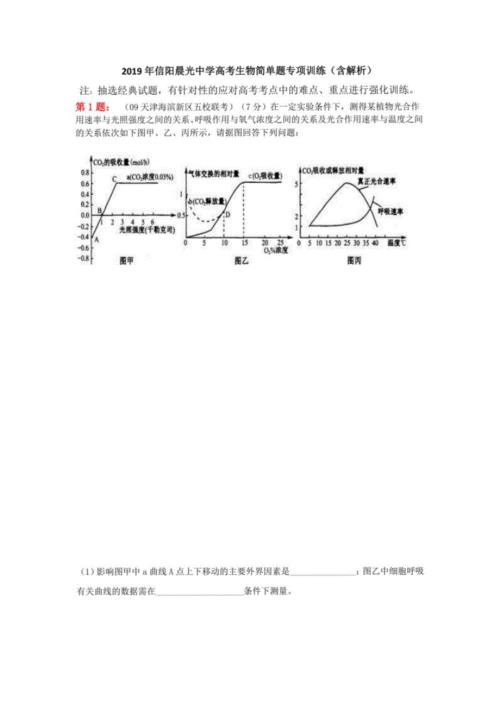

2019年信阳晨光中学高考生物简单题专项训练(含解析)

2018年一级建造师市政实务必考点

2019年和县第三中学高考生物简单题专项训练(含解析)

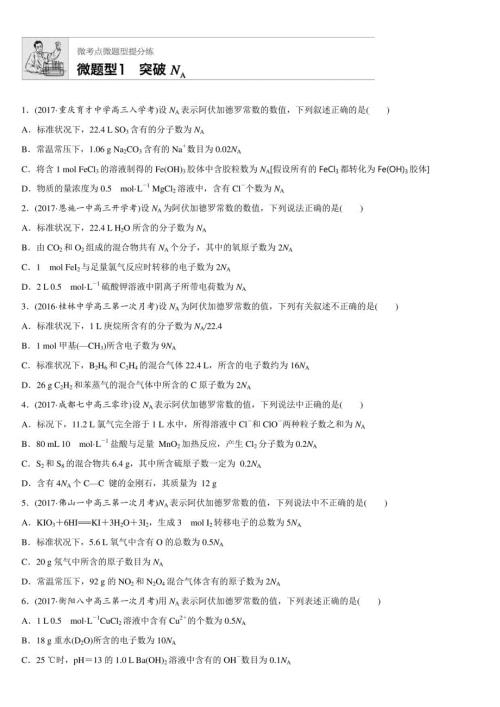

2018高考化学微题型微考点训练1--20

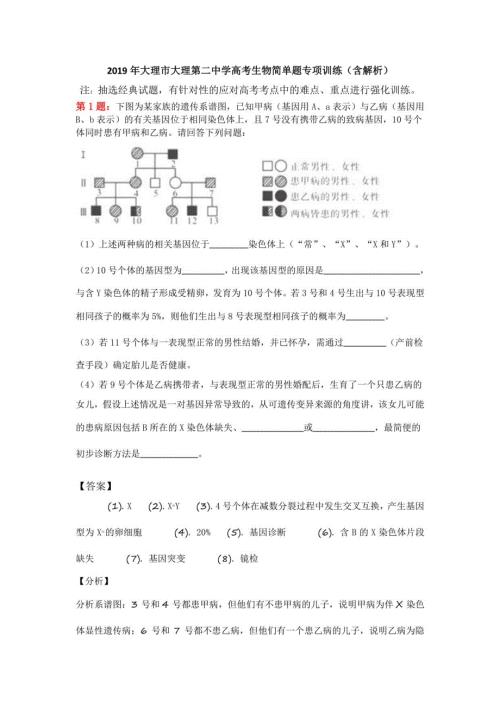

2019年大理市大理第二中学高考生物简单题专项训练(含解析)

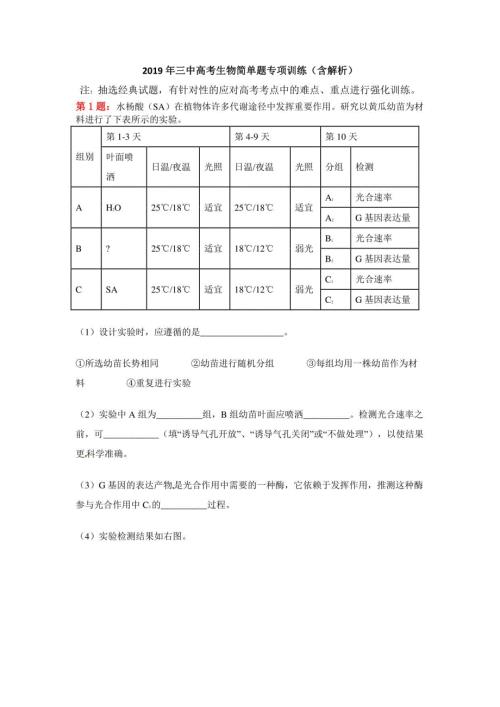

2019年三中高考生物简单题专项训练(含解析)

2018检验检测机构质量手册

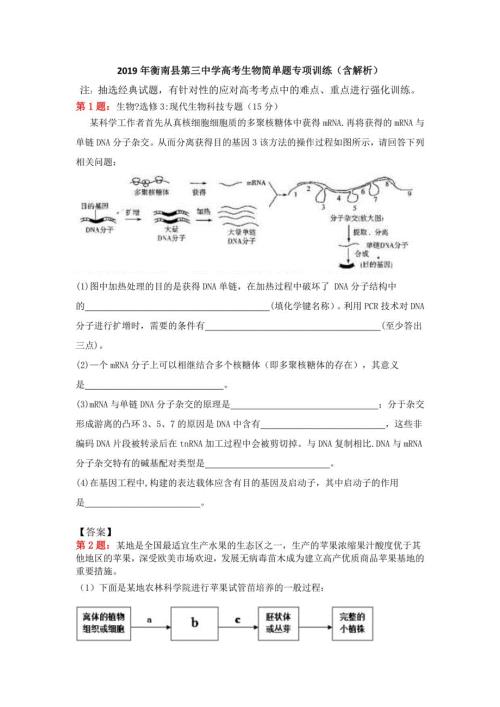

2019年衡南县第三中学高考生物简单题专项训练(含解析)

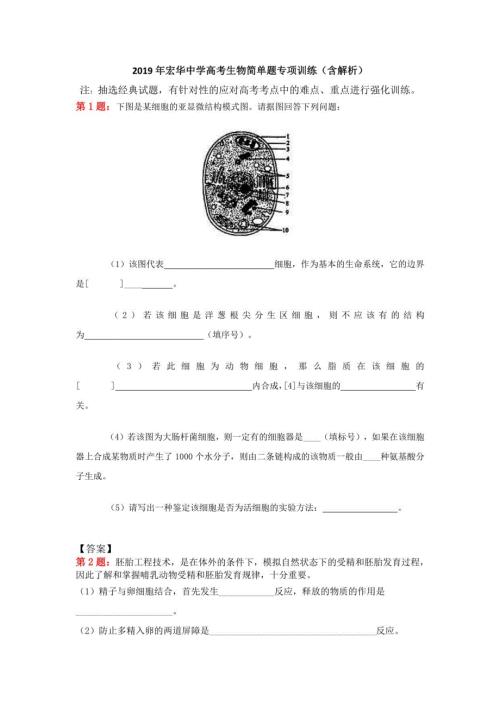

2019年宏华中学高考生物简单题专项训练(含解析)

2018年银行从业资格考试个人贷款考点重点难点总结

2018全省行政执法资格模拟考试试题

铸造车间安全管理规章范文

铸造车间安全管理规章范文

2024-04-25 4页

做好设备管理工作的关键

做好设备管理工作的关键

2024-04-25 6页

特种设备事故的应急救援

特种设备事故的应急救援

2024-04-25 8页

食堂食品安全检查10要点

食堂食品安全检查10要点

2024-04-25 11页

监理16条日常工作处理技巧

监理16条日常工作处理技巧

2024-04-25 7页

车间清洗消毒流程

车间清洗消毒流程

2024-04-25 10页

企业管理资料:工厂常见的151种浪费

企业管理资料:工厂常见的151种浪费

2024-04-25 7页

85个TPM设备管理知识点

85个TPM设备管理知识点

2024-04-25 12页

实验室方法验证的步骤

实验室方法验证的步骤

2024-04-25 7页

冷库清洁标准操作规程

冷库清洁标准操作规程

2024-04-25 3页