《电子邮件安全》

24页1、第八章 电子邮件平安精选ppt8.1 电子邮件系统原理l1.什么是电子邮件?电子邮件是Internet上应用最广同时也是最根本的效劳之一。只要能够连接到因特网,拥有一个E-mail账号,就可以通过电子邮件系统,用非常低廉的价格、非常快的速度,与世界上任何一个角落的网络用户联络。l2电子邮件系统的组成l E-mail效劳是一种客户机/效劳器模式的应用,一个电子邮件系统主要有以下两局部组成:l1客户机软件UAUser Agent:用来处理邮件,如邮件的编写、阅读和管理删除、排序等;l2效劳器软件TATransfer Agent:用来传递邮件。l3电子邮件的工作原理l电子邮件不是一种“终端到终端的效劳,而是被称为“存储转发式效劳 精选ppt8.2 邮件网关1.什么是邮件网关l邮件网关指在两个不同邮件系统之间传递邮件的计算机。它能够计算出消息中哪些是重要信息,如主题、发送者、接收者,并把它们翻译成其它系统所需的格式。l也可以说邮件网关负责内部与外部邮件系统的沟通。外部发送到本企业的邮件,通过Internet网站上的Mail Server先行保存着,邮件网关可以定时将这些邮件收下来,分发给邮件的

2、接收者,同时,将发送到企业外部的邮件通过Internet传送出去。精选ppt2邮件网关的主要功能l1预防功能l2监控功能l3跟踪功能l4账务管理l5分类统计表l6邮件备份 精选ppt3邮件网关的应用根据邮件网关的用途可将其分成普通邮件网关、邮件过滤网关和反垃圾邮件网关。普通邮件网关。即具有一般邮件网关的功能。邮件过滤网关。邮件过滤网关是一个集中检测带毒邮件的独立硬件系统,与用户的邮件系统类型无关,并支持SMTP认证。反垃圾邮件网关。反垃圾邮件网关是基于效劳器的邮件过滤和传输系统,可以帮助企业有效管理邮件系统,防止未授权的邮件进入或发出,同时被用于阻挡垃圾邮件、禁止邮件转发和防止电子邮件炸弹。它通过消除不需要的邮件,有效降低网络资源的浪费。精选ppt8.1.3 SMTP与POP3协议SMTP协议SMTPSimple Mail Transfer Protocol即简单邮件传输协议,它是一组用于由源地址到目的地址传送邮件的规那么,用来控制信件的中转方式。SMTP协议属于TCPIP协议族的应用层协议,它帮助每台计算机在发送或中转信件时找到下一个目的地。通过SMTP协议所指定的效劳器,我们就可以

3、把Email寄到收信人的效劳器上。SMTP效劳器那么是遵循SMTP协议的发送邮件效劳器,用来发送或中转电子邮件。精选pptPOP协议lPOP协议是邮局协议Post Office Protocol的缩写,是一种允许用户从邮件效劳器收发邮件的协议。lPOP3Post Office Protocol 3即邮局协议的第3个版本,它规定怎样将个人计算机连接到Internet的邮件效劳器和下载电子邮件的电子协议,是因特网电子邮件的第一个离线协议标准。POP3允许用户从效劳器上把邮件存储到本地主机,同时删除保存在邮件效劳器上的邮件。lPOP3效劳器那么是遵循POP3协议的接收邮件效劳器,用来接收电子邮件的。与SMTP协议相结合,POP3是目前最常用的电子邮件效劳协议。精选ppt8.2 电子邮件系统平安问题8.2.1 匿名转发l没有发件人信息的邮件就是这里所说的匿名邮件,邮件的发件人刻意隐瞒自己的电子邮箱地址和其他信息,或者通过某些方法给你一些错误的发件人信息。l现在Internet上有大量的匿名转发邮件系统,发送者首先将邮件发送给匿名转发系统,并告诉这个邮件希望发送给谁,匿名转发邮件系统将删去所有的

4、返回地址信息,再把邮件转发给真正的收件者,并将自己的地址作为发信人地址显示在邮件的信息表头中。精选ppt8.2.2 电子邮件欺骗l电子邮件“欺骗是在电子邮件中改变名字,使之看起来是从某地或某人发来的行为。l 例如,攻击者佯称自己为系统管理员邮件地址和系统管理员完全相同,给用户发送邮件要求用户修改口令口令可能为指定字符串或在貌似正常的附件中加载病毒或其他木马程序,这类欺骗只要用户提高警惕,一般危害性不是太大。精选pptl“欺骗对于使用多于一个电子邮件账户的人来说,是合法且有用的工具。例如你有一个账户,但是你希望所有的邮件都回复到yournamereply 。你可以做一点小小的“欺骗使所有从邮件账户发出的电子邮件看起来好似从你的reply 账户发出。如果有人回复你的电子邮件,回信将被送到yournamereply 。l要改变电子邮件身份,到电子邮件客户软件的邮件属性栏中,或者Web页邮件账户页面上寻找“身份一栏,通常选择“回复地址。回复地址的默认值正常来说,就是你的电子邮件地址和你的名字,但在此,你可以任意更改。精选ppt执行电子邮件欺骗常用的三种根本方法l1相似的电子邮件地址l攻击者找到

5、一个公司的老板或者高级管理人员的名字。有了这个名字后,攻击者注册一个看上去像高级管理人员名字的邮件地址。他只需简单的进入hotmail等网站或者提供免费邮件的公司,签署这样一个账号。然后在电子邮件的别名字段填入管理者的名字。我们知道,别名字段是显示在用户的邮件客户的发件人字段中。因为邮件地址似乎是正确的,所以邮件接收人很可能会回复它,这样攻击者就会得到想要的信息。l2修改邮件客户l当用户发出一封电子邮件时,没有对发件人地址进行验证或者确认,因此如果攻击者有一个像outlook的邮件客户,他能够进入并且指定出现在发件人地址栏中的地址。l攻击者能够指定他想要的任何返回地址。因此当用户回信时,答复回到真实的地址,而不是到被盗用了地址的人那里。l3远程联系,登录到端口25l因为邮件效劳器使用端口25发送信息,所以没有理由说明攻击者不会连接到25,装作是一台邮件效劳器,然后写一个信息。有时攻击者会使用端口扫描来判断哪个25端口是开放的,以此找到邮件效劳器的IP地址。精选ppt8.2.3 E-mail炸弹l电子邮件炸弹EMail Bomb,是一种让人厌烦的攻击。它是黑客常用的攻击手段。传统的邮件炸

《《电子邮件安全》》由会员资****亨分享,可在线阅读,更多相关《《电子邮件安全》》请在金锄头文库上搜索。

输油设备计算机辅助仿真系统

数显式顶板离层仪B

树立科学发展观(1)

数电组合逻辑电路应用举例、竞争冒险

数电实验0GOS6051型二踪示波器实验一常用电子仪器的使用练习

数电84第五版—康华光

数码裂隙灯图像系统操作

数理统计12主成分分析

数控系统的备份与还原训练

数控技术及应用清华版7数控机床进给伺服系统的控制原理

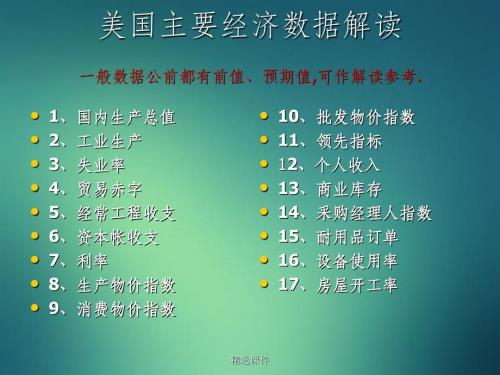

数据解读PPT(BNU金融协会)

数控技术及应用清华版8数控机床的精度

数控机床故障诊断 (2)

数据质量评估与控制体系-刘思琦组

数控技术及应用清华版17数控机床进给伺服系统的控制原理

数控技术2011-2-数控系统

数控加工工艺与设备》电子教案

数控加工的程序编制车床

数据通信与计算机网络第二版》电子教案西南

数据资料的收集方法

企业管理培训课件:领导力与执行力

企业管理培训课件:领导力与执行力

2024-05-22 48页

医疗品管圈培训课件:降低消毒供应中心内差件数

医疗品管圈培训课件:降低消毒供应中心内差件数

2024-05-22 28页

医疗医院新员工入职培训课件

医疗医院新员工入职培训课件

2024-05-22 22页

医疗健康培训课件:定期检验

医疗健康培训课件:定期检验

2024-05-22 32页

医疗培训课件:老年人误吸的预防与处理

医疗培训课件:老年人误吸的预防与处理

2024-05-22 22页

医疗健康培训课件:合理膳食 均衡营养

医疗健康培训课件:合理膳食 均衡营养

2024-05-22 31页

输油设备计算机辅助仿真系统

输油设备计算机辅助仿真系统

2024-05-14 5页

数显式顶板离层仪B

数显式顶板离层仪B

2024-05-14 6页

树立科学发展观(1)

树立科学发展观(1)

2024-05-14 40页

数电组合逻辑电路应用举例、竞争冒险

数电组合逻辑电路应用举例、竞争冒险

2024-05-14 38页