诠释信息安全

11页1、信息安全四要素:诠释信息安全摘要:本文首先将国内外对信息安全概念的各种理解归纳为两 种描述,一种是对信息安全所涉及层面的描述;一种是对信息安全所 涉及的安全属性的描述。然后提出了以经纬线的方式将两种描述风格 融为一体的方法,即基于层次型描述方式。同时,在传统的实体安全、 运行安全、数据安全这三个层面的基础之上,扩充了内容安全层面与 信息对抗层面,并将其归类为信息系统、信息、信息利用等三个层次。 另外还针对国外流行的信息安全金三角的描述不足,扩充为信息安全 四要素,从而完备了对信息安全概念框架的描述。最后,给出了关于 信息安全的完整定义。一、背景“信息安全”曾经仅是学术界所关心的术语,就像是五、六十 年前“计算机”被称为“电算机”那样仅被学术界所了解一样。现在, “信息安全”因各种原因已经像公众词汇那样被广大公众所熟知,尽 管尚不能与“计算机”这个词汇的知名度所比拟,但也已经具有广泛 的普及性。问题的关键在于人们对“计算机”的理解不会有什么太大 的偏差,而对“信息安全”的理解则往往各式各样。种种偏差主要来 自于从不同的角度来看信息安全,因此出现了“计算机安全”、“网络 安全”、“信息内容

2、安全”之类的提法,也出现了“机密性”、“真实性”、 “完整性”、“可用性”、“不可否认性”等描述方式。关于信息安全的定义,以下是一些有代表性的定义方式:国内学者给出的定义是:“信息安全保密内容分为:实体安全、 运行安全、数据安全和管理安全四个方面。”我国计算机信息系统安全专用产品分类原则给出的定义是:“涉 及实体安全、 运行安全和信息安全三个方面。”我国相关立法给出的定义是:“保障计算机及其相关的和配套的 设备、设施(网络)的安全,运行环境的安全,保障信息安全,保障 计算机功能的正常发挥,以维护计算机信息系统的安全”。这里面涉 及了物理安全、运行安全与信息安全三个层面。国家信息安全重点实验室给出的定义是:“信息安全涉及到信息 的机密性、完整性、可用性、可控性。综合起来说,就是要保障电子 信息的有效性。”英国BS7799信息安全管理标准给出的定义是:“信息安全是使 信息避免一系列威胁,保障商务的连续性,最大限度地减少商务的损 失,最大限度地获取投资和商务的回报,涉及的是机密性、完整性、 可用性。”美国国家安全局信息保障主任给出的定义是:“因为术语信息 安全一直仅表示信息的机密性,在国防部

3、我们用信息保障来描 述信息安全,也叫IA它包含5种安全服务,包括机密性、完整 性、可用性、真实性和不可抵赖性。”国际标准化委员会给出的定义是: “为数据处理系统而采取的技 术的和管理的安全保护,保护计算机硬件、软件、数据不因偶然的或 恶意的原因而遭到破坏、更改、显露”。这里面既包含了层面的概念, 其中计算机硬件可以看作是物理层面,软件可以看作是运行层面,再 就是数据层面;又包含了属性的概念,其中破坏涉及的是可用性,更 改涉及的是完整性,显露涉及的是机密性。纵观从不同的角度对信息安全的不同描述,可以看出两种描述 风格。一种是从信息安全所涉及层面的角度进行描述,大体上涉及了 实体(物理)安全、运行安全、数据(信息)安全;一种是从信息安 全所涉及的安全属性的角度进行描述,大体上涉及了机密性、完整性、 可用性。二、信息安全多种理解的缘由信息安全出现多种不同说法,存在着多种观察视角,并不是偶 然的现象。信息安全的发展历史、信息安全的作用层面、信息安全的 基本属性,都决定了信息安全的不同内涵。从信息安全的发展历史来看,早在上世纪四、五十年代,人们 认为信息安全就是通信保密,采用的保障措施就是加密和

4、基于计算机 规则的访问控制,这个时期被称为“通信保密(COMSEC)”时代, 其时代标志是1949年Shannon发表的保密通信的信息理论在七 十年代,人们关心的是计算机系统不被他人所非授权使用,这时学术 界称之为“计算机安全(INFOSEC)”时代,其时代特色是美国八十 年代初发布的橘皮书可信计算机评估准则(TCSEC);九十年代, 人们关心的是如何防止通过网络对联网计算机进行攻击,这时学术界 称之为“网络安全(NETSEC)”,其时代特征是美国八十年代末出现 的“莫里斯”蠕虫事件;进入了二十一世纪,人们关心的是信息及信 息系统的保障,如何建立完整的保障体系,以便保障信息及信息系统 的正常运行,这时学术界称之为“信息保障(IA)”。从信息安全的作用层面来看,人们首先关心的是计算机与网络 的设备硬件自身的安全,就是信息系统硬件的稳定性运行状态,因而 称之为“物理安全”;其次人们关心的是计算机与网络设备运行过程 中的系统安全,就是信息系统软件的稳定性运行状态,因而称之为“运 行安全”;当讨论信息自身的安全问题时,涉及的就是狭义的“信息 安全”问题,包括对信息系统中所加工存储、网络中所传递

《诠释信息安全》由会员工****分享,可在线阅读,更多相关《诠释信息安全》请在金锄头文库上搜索。

实习律师个人工作总结范本(3篇).doc

最新整理工商资本下乡调研报告

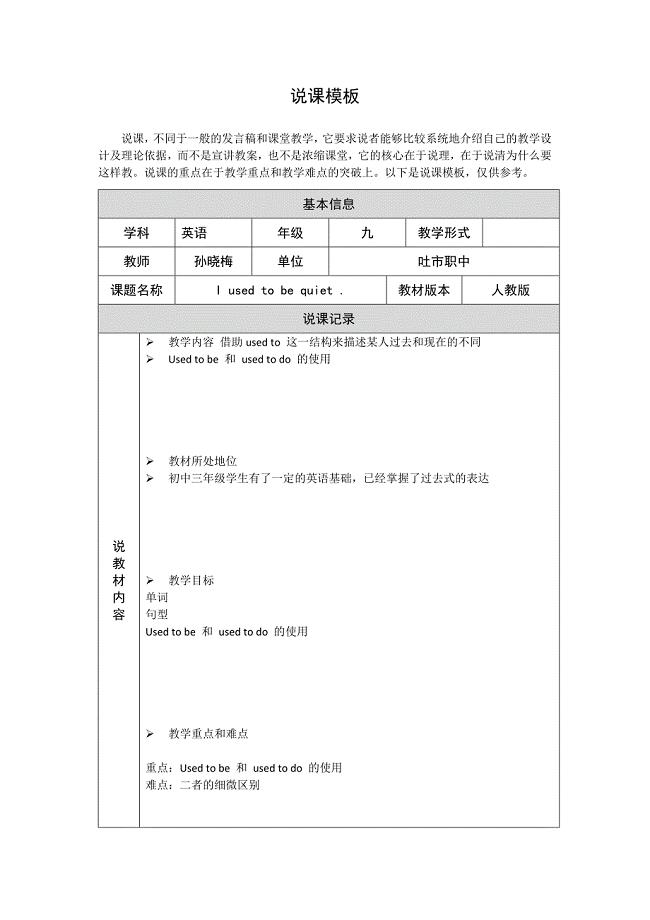

说课模板(第四阶段)2

酒店合作经营协议范本

锦州年产xxx套轨道交通监测设备项目可行性研究报告(范文参考)

九年级班主任第一学期工作计划范文(2篇).doc

初级财务会计及电算化管理知识分析题库

标准跨径为19m的装配式钢筋混凝土简支T型梁桥设计

2023年医务人员表扬信六篇

四年级下册导学案

精选买卖合同范文合集五篇

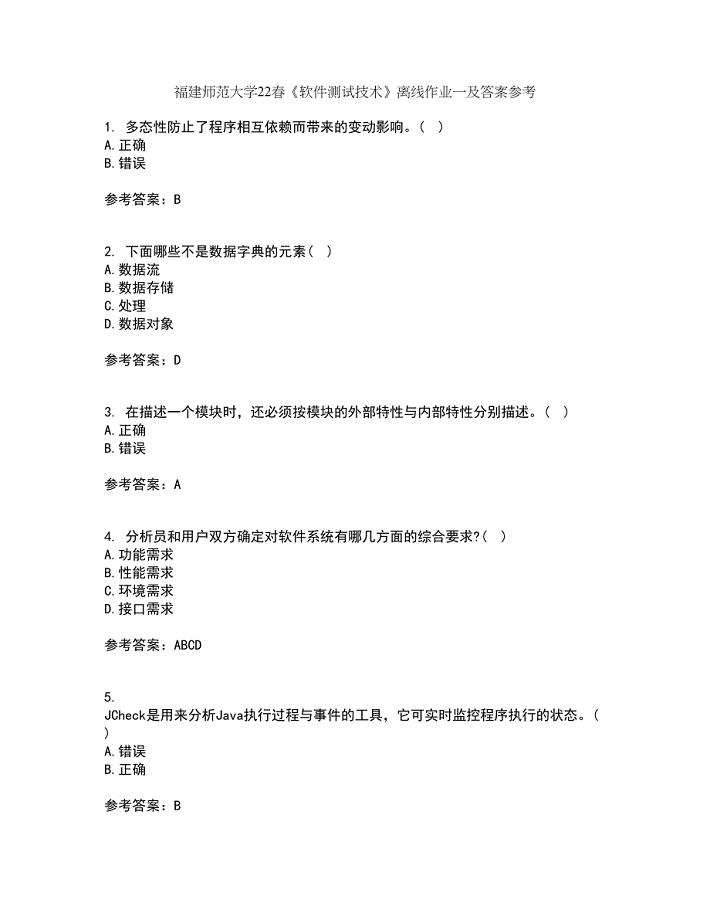

福建师范大学22春《软件测试技术》离线作业一及答案参考99

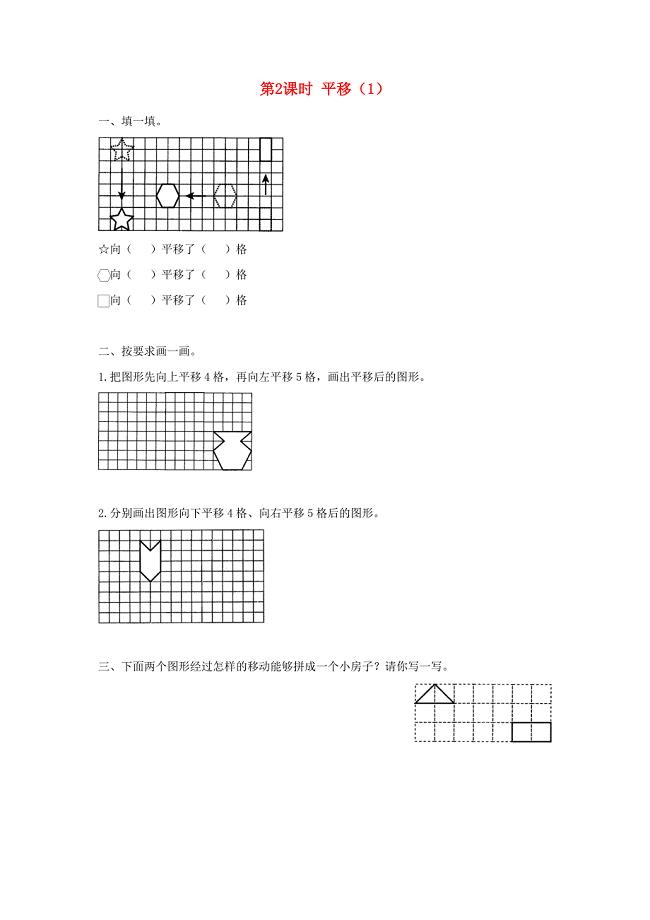

四年级数学下册 第7单元 图形的运动(二)第2课时 平移(1)同步练习 新人教版

脱硫塔制作安装施工设计方案及对策

2014秋l六年级语文上册

2023年——学年第二学期班主任工作总结(五)

企业技术改造借款合同范本

通用中秋寄语集合88句

2023年护师晋升个人总结

《要是你在野外迷了路》教学设计

运动会广播稿简短100篇

运动会广播稿简短100篇

2022-09-07 11页

2020年土木建筑实习报告范文

2020年土木建筑实习报告范文

2024-01-27 5页

两融股票合同

两融股票合同

2022-09-20 10页

生活垃圾焚烧发电厂项目成品保护措施

生活垃圾焚烧发电厂项目成品保护措施

2023-02-27 9页

化工生产企业主要负责人

化工生产企业主要负责人

2023-06-28 9页

常用钻井液处理剂及作用

常用钻井液处理剂及作用

2023-07-06 3页

学生交流会策划方案

学生交流会策划方案

2024-03-07 8页

圆周运动专题汇编

圆周运动专题汇编

2024-01-16 15页

工地监理员实习报告2022年

工地监理员实习报告2022年

2023-03-31 7页

对毫米波雷达进行标定的方法、装置及系统

对毫米波雷达进行标定的方法、装置及系统

2022-08-13 4页