Linux测评指导书--精选文档

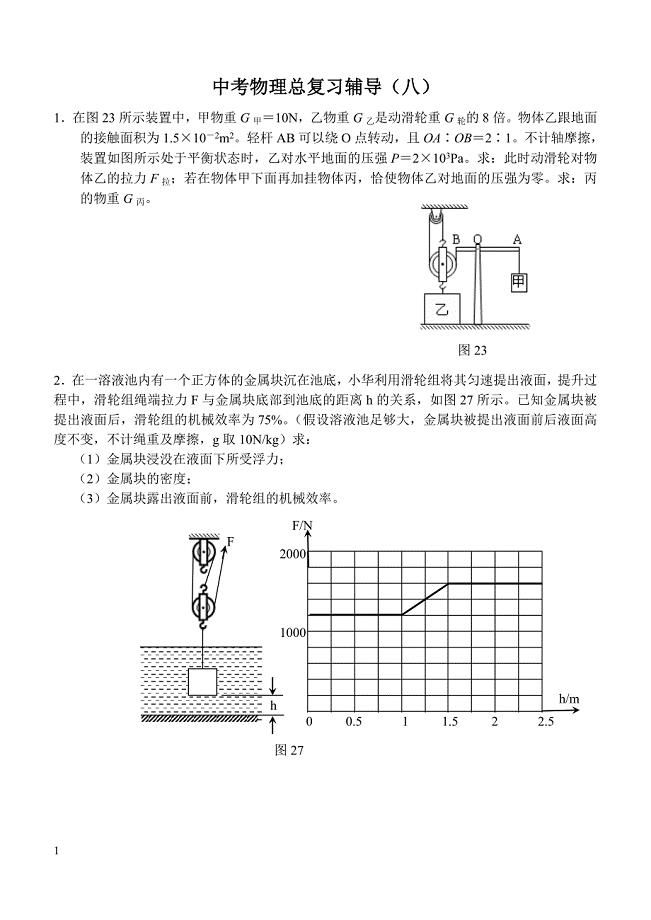

31页1、Linux操作系统测评指导书测评指标测评项测评实施过程预期结果结果记录身份鉴别a)应对登录操作系统和数据库系统的用户进行身份标识和鉴别; 采用查看方式,在root权限下,使用命令more、cat或vi查看/etc/passwd和/etc/shadow文件中各用户名状态。1) 以root身份登录Linux。2) 查看Linux密码文件内容。#cat /etc/passwdroot:x:0:0:root:/root:/bin/bashbin:x:1:1:bin:/bin:/sbin/nologindaemon:x:2:2:daemon:/sbin:/sbin/nologinadm:x:3:4:adm:/var/adm:/sbin/nologinlp:x:4:7:lp:/var/spool/lpd:/sbin/nologinsync:x:5:0:sync:/sbin/bin/syncshutdown:x:6:0:shutdown:/sbin:/sbin/shutdownhalt:x:7:0:halt:/sbin:/sbin/haltmail:x:8:12:mail:/var/spool/ma

2、il:/sbin/nologin#cat etc/shadowroot:$1$crpkUkzg$hLl/dYWmlwY4J6FqSG2jS0:14296:0:99999:7:drobbins:$1$1234567890123456789012345678901:111664:0:-1:-1:-1:-1:0bin:*:14296:0:99999:7:没有密码为空的用户名。记录:/etc/passwd、/etc/shadow文件中密码一栏为空的用户名。 b)操作系统和数据库系统管理用户身份标识应具有不易被冒用的特点,口令应有复杂度要求并定期更换;1) 以root身份登录进入Linux。2) 查看文件内容。#more /etc/login.defsPASS_MAX_DAYS 90 #登录密码有效期90天PASS_MIN_DAYS 0 #登录密码最短修改时间,增加可以防止非法用户短期更改多次PASS_MIN_LEN 8 #登录密码最小长度8位PASS_WARN_AGE 7 #登录密码过期提前7天提示修改FAIL_DELAY 10 #登录错误时,等待时间10秒FAILLOG_ENAB yes #

3、登录错误记录到日志SYSLOG_SU_ENAB yes #当限制超级用户管理日志时使用SYSLOG_SG_ENAB yes #当限制超级用户组管理日志时使用MD5_CRYPT_ENAB yes #当使用md5为密码的加密方法时使用登录密码有效期为90天、登录密码修改时间为3天、密码最小长度为8位、登录密码过期提示为7天、登录错误时,等待时间为10秒等,登录错误记录到日志、限制超级用户管理日志、限制超级用户组管理日志、私用MD5为密码的加密方法等。记录:检查方法中列出了与/etc/login.defs文件中用户密码相关的一些安全属性的推荐值。记录内容包括PASS_MAX_DAYS、PASS_MIN_DAYS、PASS_MIN_LEN等。c)应启用登录失败处理功能,可采取结束会话、限制非法登录次数和自动退出等措施; 1) 以root身份登录进入Linux。2) 查看文件内容:#cat /etc/pam .d/system-auth#%pam-1.0# This file is auto-generated.# User changes will be destroyed the next

4、time authconfig is run.auth required pam_env.soauth sufficient pam_unix.so nullok try_first_passauth requisite pam_succeed_if.so uid = 500 quietauth required pam_deny.soaccount required pam_unix.soaccount sufficient pam_secceed_if.so uid = 500 quietaccount required pam_permit.sopassword requisite pam_cracklib.so try_first_pass retry = 3password sufficient pam_unix.so md5 shadow nullok try_first_pass use_authtokpassword required pam_deny.sosession optional pam_keyinit.so revokesession required pa

《Linux测评指导书--精选文档》由会员大米分享,可在线阅读,更多相关《Linux测评指导书--精选文档》请在金锄头文库上搜索。

大学生外贸业务实习报告.doc

【沪科版】八年级数学下册教案20.2.2 第1课时 方差

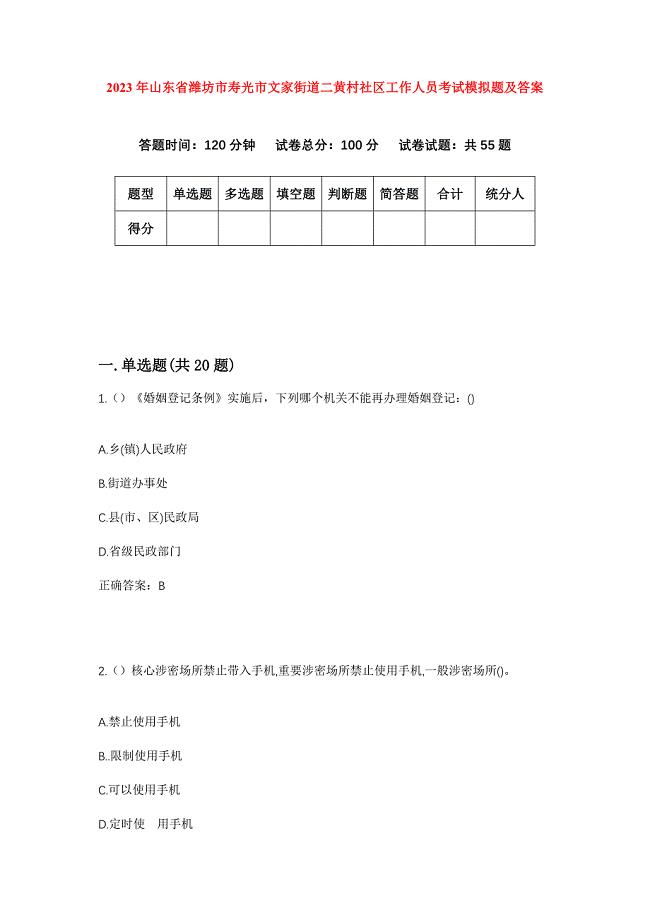

2023年山东省潍坊市寿光市文家街道二黄村社区工作人员考试模拟题及答案

铁矿工程监理工作交底

营销残局破解:新任主管如何击碎消极文化的枷锁营销残局破解:新任主管如何击碎消极文化的枷锁

混凝土搅拌站实验室质量管理手册正本)

直线与圆的位置关系-培优题型

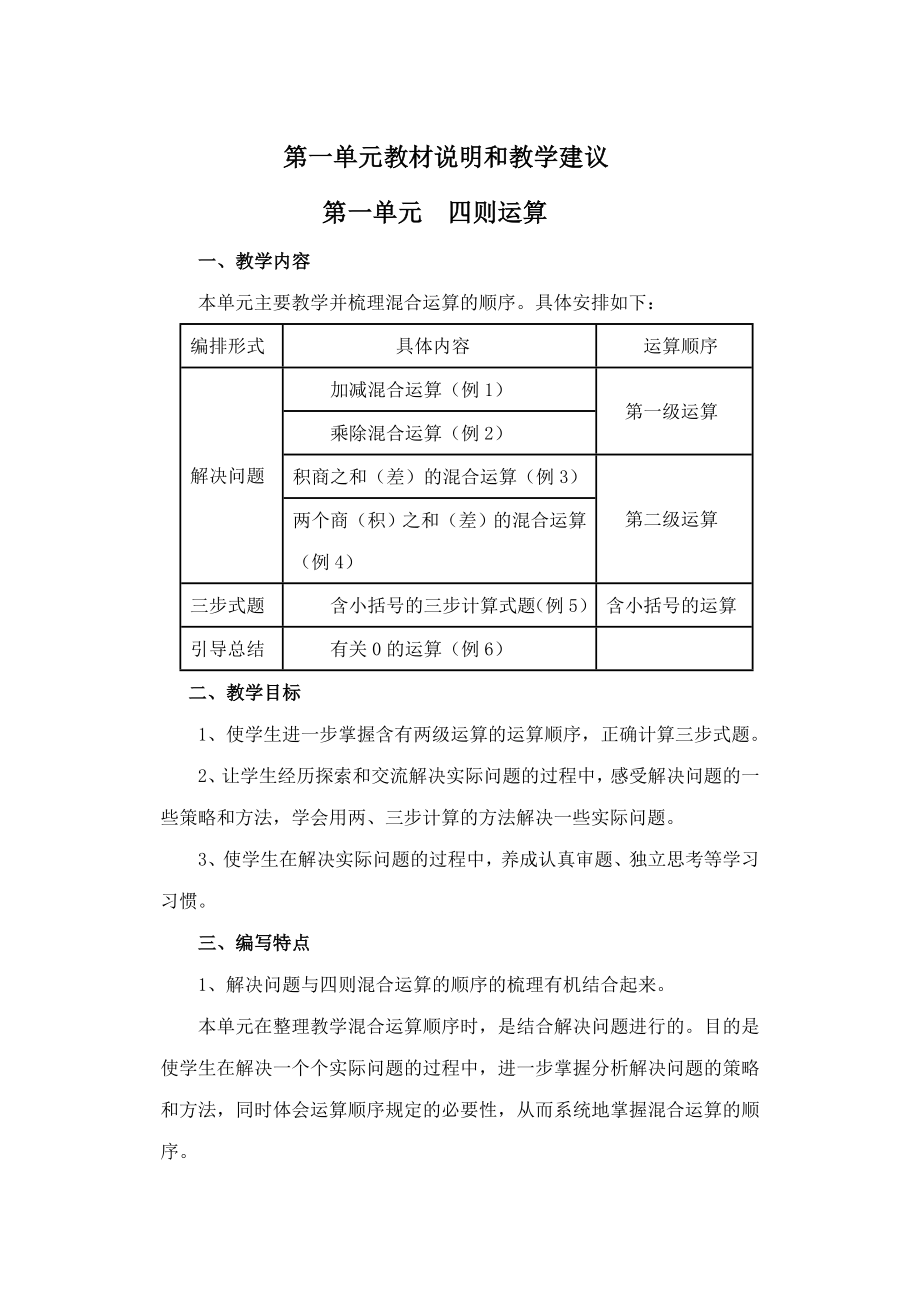

2023年人教版四年级数学下册全册教案

新闻专业实习生广播电台实习报告

吴铺中学第二学期德育工作计划

中考力学难题辅导((经典编辑三)全解

三年级数学上册五单元教案模板

有关嘉奖方案范文集锦五篇

2023测量实习报告总结模板(2篇).doc

农村小学语文工作总结范文 小学语文教师教学个人工作总结范文

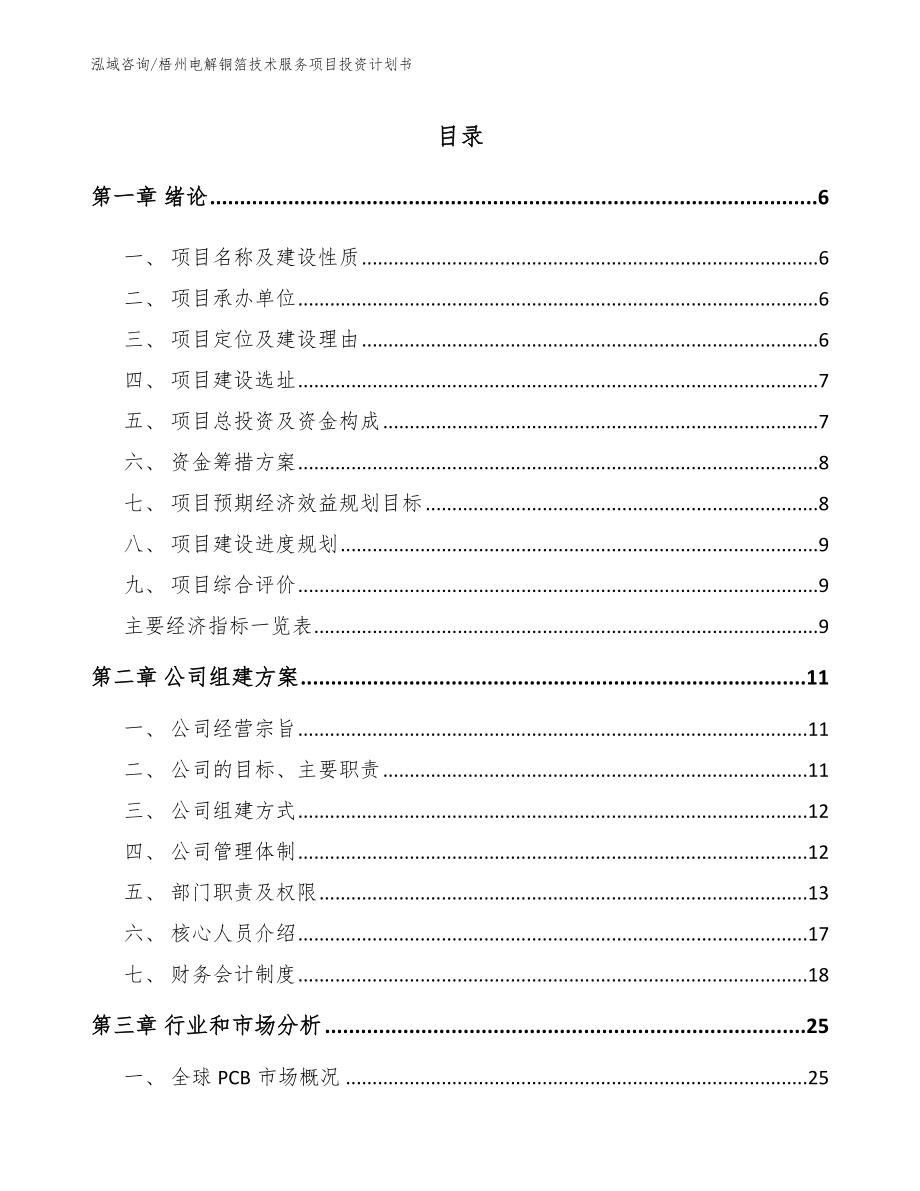

梧州电解铜箔技术服务项目投资计划书(范文参考)

精选我的幻想演讲稿锦集8篇

郑州市卫生局年度卫生工作总结

小学语文教师公开招考考试试题含答案

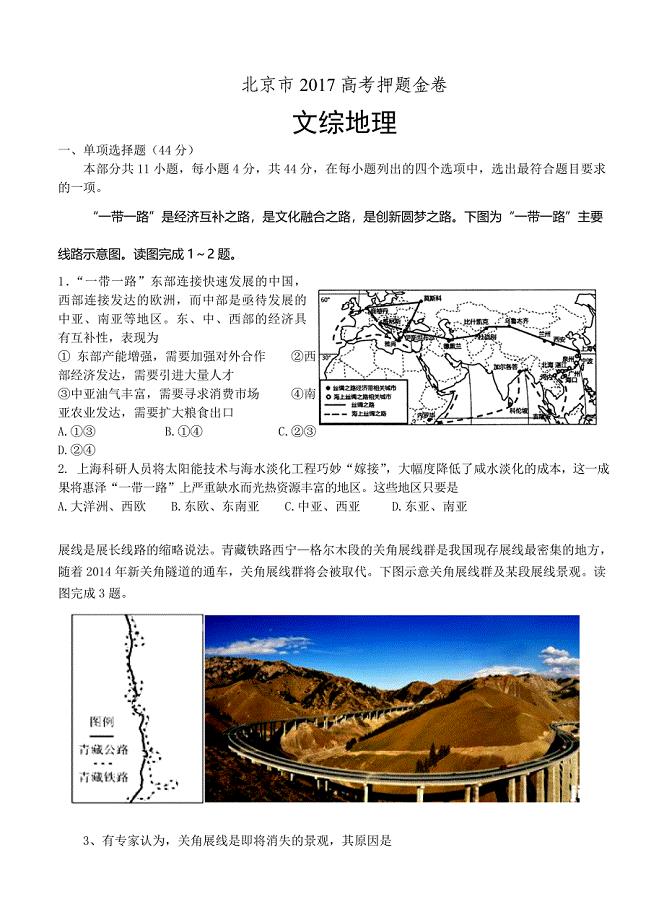

北京市高考押题金卷文综试卷含答案

一般疑问句和特殊疑问句.docx

一般疑问句和特殊疑问句.docx

2023-01-31 40页

行业面试经典问题50问(含答案)

行业面试经典问题50问(含答案)

2023-01-11 23页

MBA面试时政论文--精选文档

MBA面试时政论文--精选文档

2023-08-02 5页

JAVA程序员岗位说明书

JAVA程序员岗位说明书

2023-02-01 2页

Oracle数据库巡检报告--精选文档

Oracle数据库巡检报告--精选文档

2024-01-11 11页

GIS面试题--精选文档

GIS面试题--精选文档

2024-01-27 7页

GPS控制点复测成果报告--精选文档

GPS控制点复测成果报告--精选文档

2022-08-07 15页

LED路灯设计方案--精选文档

LED路灯设计方案--精选文档

2023-10-13 10页

ERP标准物料编码规则指南--精选文档

ERP标准物料编码规则指南--精选文档

2024-01-25 27页

联锁及紧急停车系统逻辑图绘制作业指导书(化工)

联锁及紧急停车系统逻辑图绘制作业指导书(化工)

2023-07-02 11页