网络安全与防护课件

27页1、网络安全与防护课件目录网络安全概述网络安全技术基础操作系统安全防护网络应用安全防护数据库安全防护网络安全管理实践01网络安全概述网络安全定义网络安全是指通过技术、管理和法律手段,保护计算机网络系统及其中的信息不受未经授权的访问、攻击、破坏或篡改,确保网络系统的机密性、完整性和可用性。重要性随着互联网的普及和信息化程度的提高,网络安全问题日益突出。网络攻击事件频发,不仅影响个人隐私和企业机密,还可能对国家安全和社会稳定造成严重影响。因此,加强网络安全防护至关重要。定义与重要性包括病毒、蠕虫、木马等,通过感染用户计算机,窃取个人信息、破坏系统或传播恶意代码。恶意软件通过伪造信任网站或发送欺诈邮件,诱导用户泄露个人信息或下载恶意软件。网络钓鱼利用大量计算机发起的攻击,使目标服务器过载,导致服务不可用。分布式拒绝服务攻击(DDoS)利用尚未公开的漏洞发起的攻击,具有高度的隐蔽性和破坏性。零日漏洞攻击网络安全威胁类型中华人民共和国网络安全法我国首部全面规范网络空间安全管理方面问题的基础性法律,对保障网络安全、维护网络空间主权和国家安全、社会公共利益具有重要意义。数据安全管理办法规定了网络运营者在

2、数据收集、处理、使用等活动中的安全保护义务,加强对个人信息和重要数据的保护。计算机信息网络国际联网安全保护管理办法规定了计算机信息网络国际联网的安全保护管理制度和安全监督制度,加强对计算机信息网络国际联网的安全保护。网络安全法律法规02网络安全技术基础通过特定算法对信息进行编码,使得未经授权的用户无法获取信息的真实内容。加密技术定义加密算法分类加密技术应用对称加密(如AES)和非对称加密(如RSA),区别在于密钥的使用方式。保护数据传输安全,如SSL/TLS协议;保护数据存储安全,如文件加密和磁盘加密等。030201加密技术原理及应用设置在不同网络安全域之间的一系列部件的组合,用于控制网络访问行为。防火墙定义包过滤防火墙、代理服务器防火墙和有状态检测防火墙等,根据工作原理和实现技术不同进行分类。防火墙分类限制未经授权的网络访问,防止内部网络被攻击;监控网络流量和访问行为,及时发现异常行为。防火墙应用防火墙技术原理及应用入侵检测分类基于主机的入侵检测、基于网络的入侵检测和混合入侵检测等,根据数据来源和处理方式不同进行分类。入侵检测定义通过对计算机网络或计算机系统中的若干关键点收集信息并对

《网络安全与防护课件》由会员简****9分享,可在线阅读,更多相关《网络安全与防护课件》请在金锄头文库上搜索。

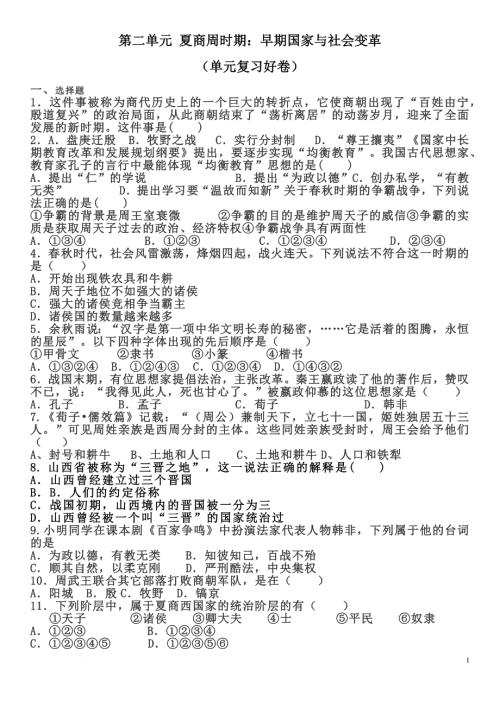

第二单元 夏商周时期(原卷版)

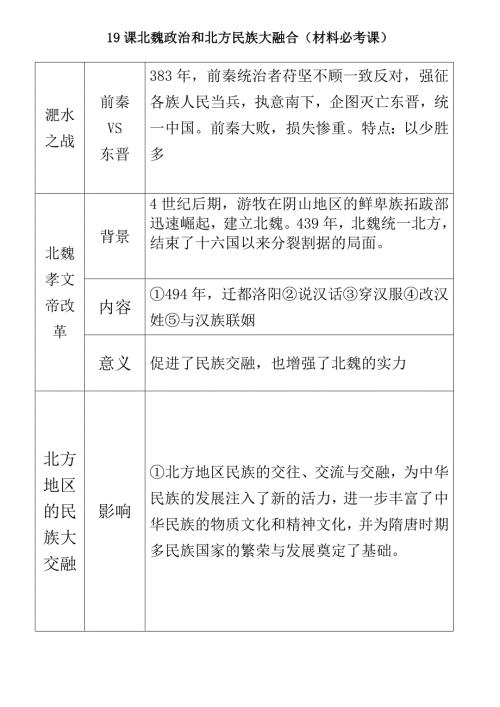

19课北魏政治和北方民族大融合(材料必考课)

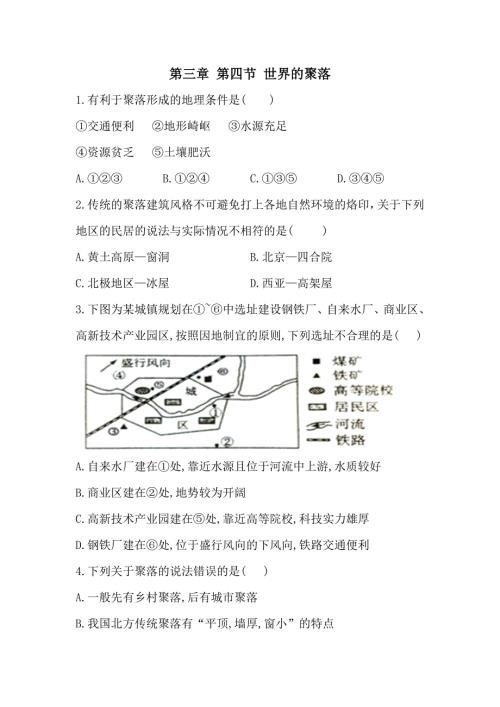

七年级地理第三章第四节世界的聚落练习题1

18课东晋南朝时期江南地区的开发(材料必考课)

网络犯罪:防范与应对

网络生活新空间时合理利用网络课件课公开课

网络流量采集与分析系统的设计与实现

网络沟通课件

网络支付基础课件

网络游戏公司合规指南

网络攻防原理与技术课件版:身份认证与口令攻击

网络技术-物联网技术基础教程(第3版)

网络市场营销分析

网络平台的公共性及其实现以电商平台的法律规制为视角

网络工程项目案例

网络工程规划与设计案例教程课件_项目二_任务一需求分析

网络安全建设能力(等保、商密、分保)技术侧讲解

网络安全消防安全交通食品校园防溺水安全教育

网络安全技术及应践教程课件验

网络安全专题教育

功能材料概论7(超导材料)

功能材料概论7(超导材料)

2024-05-13 42页

【2023秋统编七上语文期末复习】专项必刷预测题6 古诗词阅读(演示版)

【2023秋统编七上语文期末复习】专项必刷预测题6 古诗词阅读(演示版)

2024-05-13 19页

网络犯罪:防范与应对

网络犯罪:防范与应对

2024-05-09 22页

网络爬虫原理及流程

网络爬虫原理及流程

2024-05-09 28页

网络游戏增值服务业盈利模式的探究以《英雄联盟》为例

网络游戏增值服务业盈利模式的探究以《英雄联盟》为例

2024-05-09 28页

网络环境下课堂教学评价

网络环境下课堂教学评价

2024-05-09 29页

网络生活新空间时合理利用网络课件课公开课

网络生活新空间时合理利用网络课件课公开课

2024-05-09 32页

网络监控与分析

网络监控与分析

2024-05-09 31页

网络流量采集与分析系统的设计与实现

网络流量采集与分析系统的设计与实现

2024-05-09 31页

网络沟通课件

网络沟通课件

2024-05-09 32页