《网络安全技术》课程考查大作业 (3)

8页1、 学院(系) 软件学院 专业 计算机科学与技术(英日强化) 班级 21班 学号 5号 姓名 申勍 指导教师 一、网络帧听、扫描、入侵方法简介1、暴力穷举密码破解技术中最基本的就是暴力破解,也叫密码穷举。如果黑客事先知道了账户号码,如邮件帐号、QQ用户帐号、网上银行账号等,而用户的密码又设置的十分简单,比如用简单的数字组合,黑客使用暴力破解工具很快就可以破解出密码来。因此用户要尽量将密码设置的复杂一些。2、击键记录如果用户密码较为复杂,那么就难以使用暴力穷举的方式破解,这时黑客往往通过给用户安装木马病毒,设计“击键记录”程序,记录和监听用户的击键操作,然后通过各种方式将记录下来的用户击键内容传送给黑客,这样,黑客通过分析用户击键信息即可破解出用户的密码。3、屏幕记录为了防止击键记录工具,产生了使用鼠标和图片录入密码的方式,这时黑客可以通过木马程序将用户屏幕截屏下来然后记录鼠标点击的位置,通过记录鼠标位置对比截屏的图片,从而破解这类方法的用户密码。4、网络钓鱼“网络钓鱼”攻击利用欺骗性的电子邮件和伪造的网站登陆站点来进行诈骗活动,受骗者往往会泄露自己的敏感信息(如用户名、口令、帐号、PIN

2、码或信用卡详细信息),网络钓鱼主要通过发送电子邮件引诱用户登录假冒的网上银行、网上证券网站,骗取用户帐号密码实施盗窃。5、Sniffer(嗅探器)在局域网上,黑客要想迅速获得大量的账号(包括用户名和密码),最为有效的手段是使用Sniffer程序。Sniffer,中文翻译为嗅探器,是一种威胁性极大的被动攻击工具。使用这种工具,可以监视网络的状态、数据流动情况以及网络上传输的信息。当信息以明文的形式在网络上传输时,便可以使用网络监听的方式窃取网上的传送的数据包。将网络接口设置在监听模式,便可以将网上传输的源源不断的信息截获。任何直接通过HTTP、FTP、POP、SMTP、TELNET协议传输的数据包都会被Sniffer程序监听。6、Password Reminder对于本地一些保存的以星号方式密码,可以使用类似Password Reminder这样的工具破解,把Password Reminder中的放大镜拖放到星号上,便可以破解这个密码了。7、远程控制使用远程控制木马监视用户本地电脑的所有操作,用户的任何键盘和鼠标操作都会被远程的黑客所截取。8、不良习惯有一些公司的员工虽然设置了很长的密码

3、,但是却将密码写在纸上,还有人使用自己的名字或者自己生日做密码,还有些人使用常用的单词做密码,这些不良的习惯将导致密码极易被破解。9、分析推理如果用户使用了多个系统,黑客可以通过先破解较为简单的系统的用户密码,然后用已经破解的密码推算出其他系统的用户密码,比如很多用户对于所有系统都使用相同的密码。10、密码心理学很多著名的黑客破解密码并非用的什么尖端的技术,而只是用到了密码心理学,从用户的心理入手,从细微入手分析用户的信息,分析用户的心理,从而更快的破解出密码。其实,获得信息还有很多途径的,密码心理学如果掌握的好,可以非常快速破解获得用户信息。二、 缓冲区溢出入侵1、 入侵原理 当目标操作系统收到了超过了它的最大能接收的信息量的时候,将发生缓冲区溢出。这些多余的数据将使程序的缓冲区溢出,然后覆盖了实际的程序数据,缓冲区溢出使目标系统的程序被修改,经过这种修改的结果使在系统上产生一个后门2、 入侵过程(1) 利用scans工具检查缓冲区溢出漏洞(2) 利用attack工具进行攻击,并终止rpc服务3、 入侵结果可以导致程序运行失败、系统关机、重新启动等后果三、 IDQ溢出攻击1、入侵原理

《《网络安全技术》课程考查大作业 (3)》由会员cn****1分享,可在线阅读,更多相关《《网络安全技术》课程考查大作业 (3)》请在金锄头文库上搜索。

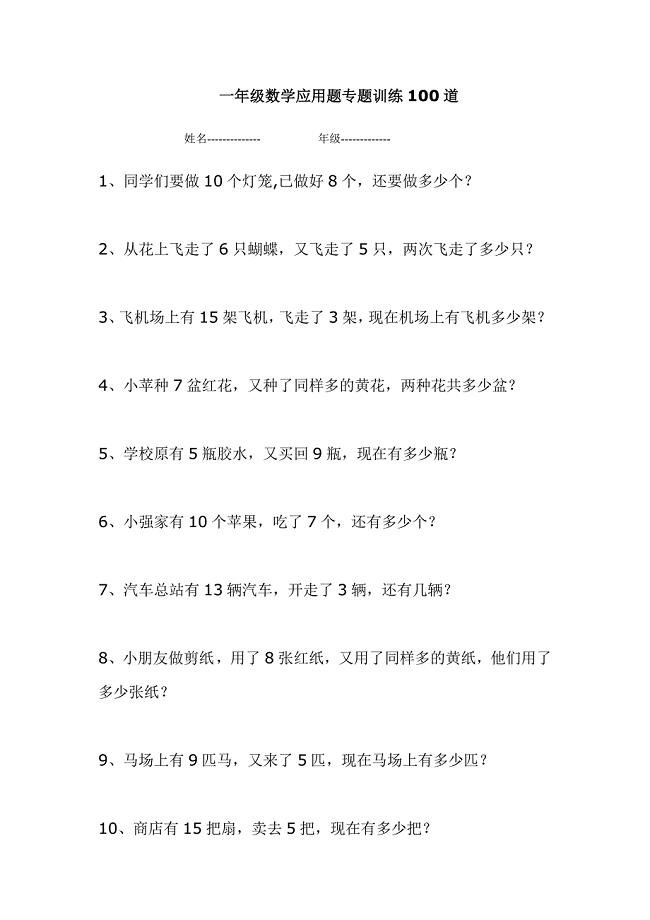

小学一年级数学上册应用题专题训练

建筑工地质量月活动总结范本(二篇).doc

教师节英文祝福语2020

蒸腾作用教学设计

2022年节约过新年浪费资源的倡议书建议书范文精选两篇

关于幸福的主题班会

妇产科护士个人工作总结3篇

开学疫情防控第一课体育教案

调查令申请书3篇

×400数控激光切割机Y工作台部件及单片机控制设计

文明校园国旗下讲话致辞稿精选三篇

高一上学期班主任工作总结10篇

肉制品精深加工一体化项目可行性研究报告模板立项审批

2022年6月区发改委领导班子述职述廉报告范文

分期车车辆买卖协议.doc

税务系统演讲稿

幼小衔接的具体措施

永磁同步电机产品描述

2023年暑假三下乡社会实践报告范文1000字.doc

大学生三下乡支教社会实践心得

机械论文.doc

机械论文.doc

2022-11-02 14页

PE管道施工合同

PE管道施工合同

2022-08-14 3页

心理论坛策划书

心理论坛策划书

2023-03-16 7页

采矿学课程设计-祁东煤矿1.8Mta新井设计

采矿学课程设计-祁东煤矿1.8Mta新井设计

2023-01-31 32页

毕业设计说明书2-堆石坝设计

毕业设计说明书2-堆石坝设计

2022-10-02 99页

电池包装送料装置总体方案及控制系统设计(下载送图纸)

电池包装送料装置总体方案及控制系统设计(下载送图纸)

2023-05-02 39页

毕业论文-楼宇综合布线工作区子系统设计

毕业论文-楼宇综合布线工作区子系统设计

2023-06-10 32页

论文资料:高岭土综合利用的研究进展.doc

论文资料:高岭土综合利用的研究进展.doc

2023-06-08 3页

幼儿教师教学反思现状调查

幼儿教师教学反思现状调查

2023-02-03 14页

汽车设计课程设计-欧兰德05款离合器设计

汽车设计课程设计-欧兰德05款离合器设计

2023-05-11 29页