《信息安全技术(第2版)》ch2 密码技术

76页1、第2章 密码技术 万里冰 wlb 中国信息安全认证中心中国信息安全认证中心 信息安全保障人员认证信息安全保障人员认证 密码技术 2.1 概述 2.2 密码学基础 2.3 公钥基础设施 2.4 数字摘要技术 2.5 数字签名技术 2.6 密钥管理技术 2.7 典型开发环境介绍 2.1 概述 2.1.1 密码学发展历程 2.1.2 密码学发展方向 中国信息安全认证中心中国信息安全认证中心 信息安全保障人员认证信息安全保障人员认证 密码学发展史 密码学的发展阶段 古代加密方法(手工加密) 隐写术 信息隐藏 近代密码(机械阶段) 转轮机 现代密码(计算阶段) 中国信息安全认证中心中国信息安全认证中心 信息安全保障人员认证信息安全保障人员认证 中国信息安全认证中心 培训合作方徽标与 名称 藏头诗藏头诗 中国信息安全认证中心中国信息安全认证中心 信息安全保障人员认证信息安全保障人员认证 中国信息安全认证中心 培训合作方徽标与 名称 羊皮卷羊皮卷 中国信息安全认证中心中国信息安全认证中心 信息安全保障人员认证信息安全保障人员认证 中国信息安全认证中心 培训合作方徽标与 名称 中国信息安全认证中心中国

2、信息安全认证中心 信息安全保障人员认证信息安全保障人员认证 中国信息安全认证中心 培训合作方徽标与 名称 凯撒密码凯撒密码 中国信息安全认证中心中国信息安全认证中心 信息安全保障人员认证信息安全保障人员认证 密码学发展史 中国信息安全认证中心 培训合作方徽标与 名称 中国信息安全认证中心中国信息安全认证中心 信息安全保障人员认证信息安全保障人员认证 密码学发展趋势 量子密码学 混沌密码体制 多变量公钥密码体制 基于格的公钥密码体制 DNA密码体制 2.2 密码学基础 2.2.1 基础概念 2.2.2 对称密码体制 2.2.3 非对称密码体制 中国信息安全认证中心中国信息安全认证中心 信息安全保障人员认证信息安全保障人员认证 密码学及编码学 密码学 以研究秘密通信为目的,研究对传输信息采取何种秘密的变换,以 防止第三者对信息的截取。 密码编码学研究把信息(明文)变换成没有密钥不能解密或很难解 密的密文的方法 密码分析学研究分析破译密码的方法 中国信息安全认证中心中国信息安全认证中心 信息安全保障人员认证信息安全保障人员认证 基本术语 明文(Plaintext):可直接获取其涵义,需要秘密

3、传输的消息,这 些消息是没有任何变换的,是所要传输消息的本身 密文(Ciphertext):明文经过密码变换后的消息。经过变换,使 得非授权的实体无法直接获取信息 由明文到密文的变换过程称为加密(Encryption) 而把密文转变为明文的过程称为解密(Decryption) 破译(Decipher):非法接收者试图从密文分析出明文的过程。 密码算法(Cryptography Algorithm):是用于加密和解密的数学函 数 中国信息安全认证中心中国信息安全认证中心 信息安全保障人员认证信息安全保障人员认证 基本术语 加密和解密时使用的一组秘密信息,是加解密运算的一组 参数称为密钥(Key) 对明文进行加密操作时所采用的一组规则称作加密算法 (Encryption Algorithm) 对密文解密所采用的一组规则称为解密算法(Decryption Algorithm) 中国信息安全认证中心中国信息安全认证中心 信息安全保障人员认证信息安全保障人员认证 基本术语 密码体制 指能完整地解决信息安全中的机密性、数据完整性、认 证、身份识别、可控性及不可抵赖性等问题中的一个或 几个的一个系统

4、。对一个密码体制的正确描述,需要用 数学方法清楚地描述其中的各种对象、参数、解决问题 所使用的算法等 又称为密码系统 中国信息安全认证中心中国信息安全认证中心 信息安全保障人员认证信息安全保障人员认证 加解密过程示意图 明文 M 明文 M 密文 C 加密算法 E 解密算法 D 密钥 Key 密钥 Key 中国信息安全认证中心中国信息安全认证中心 信息安全保障人员认证信息安全保障人员认证 保密通信系统模型 信源信源 M 加密器加密器 CEK1(M) 信道信道 解密器解密器 M=Dk2(C) 接收者接收者 m 密钥源密钥源 k1 密钥源密钥源 k2 密钥信道密钥信道 非法接入者非法接入者 密码分密码分 析员析员 (窃听者)(窃听者) 搭线信道搭线信道 (主动攻击)(主动攻击) 搭线信道搭线信道 (被动攻击)(被动攻击) c c m k1 k2 m 中国信息安全认证中心中国信息安全认证中心 信息安全保障人员认证信息安全保障人员认证 密码分析 假设破译者Oscar是在已知密码体制的前提下来破译Bob使用的密钥。 这个假设称为Kerckhoff原则。最常见的破解类型如下: 1.唯密文攻击:Osc

《《信息安全技术(第2版)》ch2 密码技术》由会员简****9分享,可在线阅读,更多相关《《信息安全技术(第2版)》ch2 密码技术》请在金锄头文库上搜索。

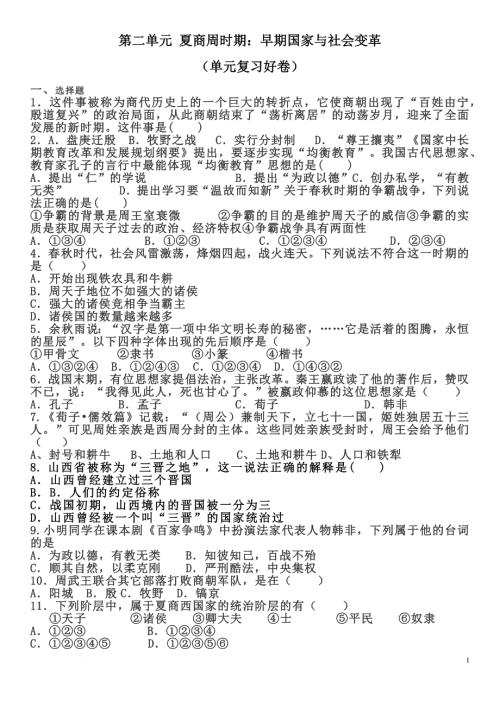

第二单元 夏商周时期(原卷版)

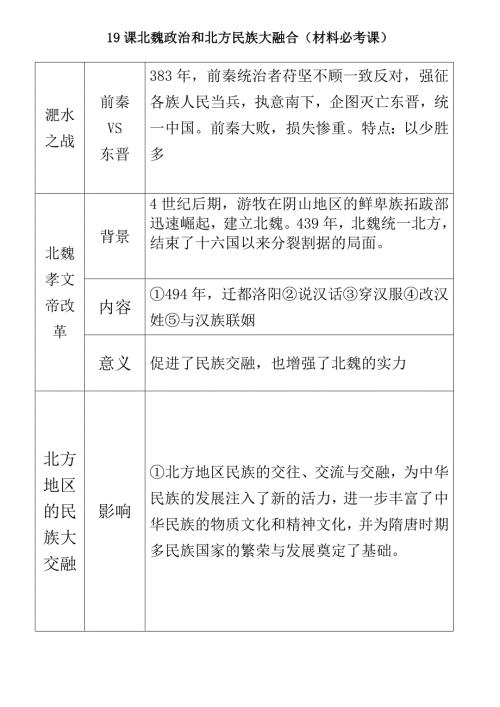

19课北魏政治和北方民族大融合(材料必考课)

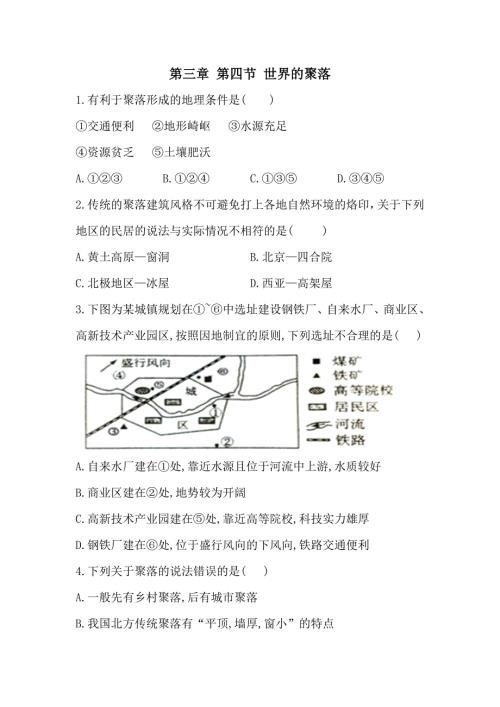

七年级地理第三章第四节世界的聚落练习题1

18课东晋南朝时期江南地区的开发(材料必考课)

网络犯罪:防范与应对

网络生活新空间时合理利用网络课件课公开课

网络流量采集与分析系统的设计与实现

网络沟通课件

网络支付基础课件

网络游戏公司合规指南

网络攻防原理与技术课件版:身份认证与口令攻击

网络技术-物联网技术基础教程(第3版)

网络市场营销分析

网络平台的公共性及其实现以电商平台的法律规制为视角

网络工程项目案例

网络工程规划与设计案例教程课件_项目二_任务一需求分析

网络安全建设能力(等保、商密、分保)技术侧讲解

网络安全消防安全交通食品校园防溺水安全教育

网络安全技术及应践教程课件验

网络安全专题教育

1016温室大棚锅炉远程监控系统1冯鹏字数 .docx

1016温室大棚锅炉远程监控系统1冯鹏字数 .docx

2022-12-20 82页

2006-2007学年度临沂市莒南县下学期七年级阶段性检测--初中政治 .doc

2006-2007学年度临沂市莒南县下学期七年级阶段性检测--初中政治 .doc

2023-05-30 5页

2007年山东省烟台市高考适应性练习(三)理科综合化学部分--高中化学 .doc

2007年山东省烟台市高考适应性练习(三)理科综合化学部分--高中化学 .doc

2023-05-04 7页

1例心绞痛合并肝硬化患者经中西医结合治疗的临床疗效 .doc

1例心绞痛合并肝硬化患者经中西医结合治疗的临床疗效 .doc

2022-08-07 11页

20.1 平行四边形的判定 同步练习(华东师大版八年级下)doc--初中数学 .doc

20.1 平行四边形的判定 同步练习(华东师大版八年级下)doc--初中数学 .doc

2024-02-29 3页

2006-2007学年度临沂市莒县下学期八年级期中考试--初中政治 .doc

2006-2007学年度临沂市莒县下学期八年级期中考试--初中政治 .doc

2022-09-30 4页

12 第十二编概率与统计(共52页)试题 doc--高中数学 .doc

12 第十二编概率与统计(共52页)试题 doc--高中数学 .doc

2024-03-07 53页

2006年四川省广安市高中阶段教育学校招生考试 (非课改区)--初中语文 .doc

2006年四川省广安市高中阶段教育学校招生考试 (非课改区)--初中语文 .doc

2023-01-06 8页

2006-2007学年度临沂市罗庄区下学期八年级阶段性检测题--初中政治 .doc

2006-2007学年度临沂市罗庄区下学期八年级阶段性检测题--初中政治 .doc

2022-09-19 4页

2007-2008学年度临沂市费县上学期八年级阶段检测--初中政治 .doc

2007-2008学年度临沂市费县上学期八年级阶段检测--初中政治 .doc

2023-03-11 4页