关于无线安全的浅谈

18页1、关于无线安全的浅谈1 前言随着全球移动通信市场的发展,3G网络建设日益完善,4G网络建设快速发展,带动移动互联网的应用以及智能终端的普及,随时随地访问互联网逐渐成为更多用户的的网络生活方式。传统蜂窝网络暂时无法满足海量的移动数据传送需求,全球众多运营商借助WIFI技术成本低廉、数据吞吐量大、应用范围广、产业链成熟的特点优势,部署大量的WIFI热点作为分流移动数据洪的有效手段。在中国市场,随着企业信息化进程的进一步加快,互联网用户的迅猛增长,WLAN产品的企业和个人消费市场呈现快速发展的势头,同时WLAN技术的更新也促进了整体市场的全面发展。2 目前主要面临的无线安全问题但同时由于wlan的快速发展,伴随的安全问题也日益突出。很多最新部署的 WLAN 根本没有采用安全措施。其中大部分使用的 WLAN 硬件是基于所谓“第一代”的无线安全标准。更严重的是,很多 WLAN 制造商的实施方案本身就是根据比较脆弱的标准,进而带来很多缺陷。目前无线安全主要面临一下问题:问题一:容易侵入 无线局域网非常容易被发现,为了能够使用户发现无线网络的存在,网络必须发送有特定参数的信标帧,这样就给攻击者提供了必

2、要的网络信息。入侵者可以通过高灵敏度天线从公路边、楼宇中以及其他任何地方对网络发起攻击而不需要任何物理方式的侵入。同时一半以上的用户在使用AP时只是在其默认的配置基础上进行很少的修改。几 乎所有的AP都按照默认配置来开启WEP进行加密或者使用简单共享密钥。由于无线局域网的开放式访问和共享密钥的方式,许多用户在未经授权的用户擅自使用网络资源,让无线网络变得更加脆弱。问题二:非法的AP 目前主要非法AP主要包含:代理AP:无线局域网易于访问和配置简单的特性,使网络管理员和安全官员非常头痛。因为任何人的计算机都可以通过自己购买的AP,不经过授权而连入网络。很多部门未通过公司IT中心授权就自建无线局域网,用户通过非法AP接入给网络带来很大安全隐患。仿冒AP(钓鱼AP):非法用户通过建立一个与公司或公共无线信号相同的一个AP,让用户进行接入链接,然后其在网络中对用户的数据信息进行抓取和收集。导致用户信息和数据被盗,同时非法用户还可能通过这些数据来进行犯罪。问题三:服务和性能的限制 无线局域网的传输带宽是有限的,由于物理层的开销,使无线局域网的实际最高有效吞吐量仅为标准的一半,并且该带宽是被AP所

3、有用户共享的。 无线带宽可以被几种方式吞噬:来自有线网络远远超过无线网络带宽的网络流量,如果攻击者从快速以太网发送大量的Ping流量,就会轻易地吞噬AP有限的带宽;如果发送广播流量,就会同时阻塞多个AP;攻击者可以在同无线网络相同的无线信道内发送信号,这样被攻击的网络就会通过CSMA/CA机制进行自动适应,同样影响无线网络的传输;另外,传输较大的数据文件或者复杂的client/server系统都会产生很大的网络流量。问题四:地址欺骗和会话拦截 由于802.11无线局域网对数据帧不进行认证操作,攻击者可以通过欺骗帧去 重定向数据流和使ARP表变得混乱,通过非常简单的方法,攻击者可以轻易获得网络中站点的MAC地址,这些地址可以被用来恶意攻击时使用。除攻击者通过欺骗帧进行攻击外,攻击者还可以通过截获会话帧发现AP中存在的认证缺陷,通过监测AP发出的广播帧发现AP的存在。然而,由于802.11没有要求AP必须证明自己真是一个AP,攻击者很容易装扮成AP进入网络,通过这样的AP,攻击者可以进一步获取认证身份信息从而进入网络。在没有采用802.11i对每一个802.11 MAC帧进行认证的技术前,

4、通过会话拦截实现的网络入侵是无法避免的。问题五:流量分析与流量侦听 802.11无法防止攻击者采用被动方式监听网络流量,而任何无线网络分析仪 都可以不受任何阻碍地截获未进行加密的网络流量。目前,WEP有漏洞可以被攻击者利用,它仅能保护用户和网络通信的初始数据,并且管理和控制帧是不能被WEP加密和认证的,这样就给攻击者以欺骗帧中止网络通信提供了机会。早期,WEP非常容易被Airsnort、WEPcrack一类的工具解密,但后来很多厂商发布的固件可以避免这些已知的攻击。作为防护功能的扩展,最新的无线局域网产品的防护功能更进了一步,利用密钥管理协议实现每15分钟更换一次WEP密钥。即使最繁忙的网络也不会在这么短的时间内产生足够的数据证实攻击者破获密钥。问题六:高级入侵 一旦攻击者进入无线网络,它将成为进一步入侵其他系统的起点。很多网络 都有一套经过精心设置的安全设备作为网络的外壳,以防止非法攻击,但是在外壳保护的网络内部确是非常的脆弱容易受到攻击的。无线网络可以通过简单配置就可快速地接入网络主干,但这样会使网络暴露在攻击者面前。即使有一定边界安全设备的网络,同样也会使网络暴露出来从而遭到攻击

《关于无线安全的浅谈》由会员re****.1分享,可在线阅读,更多相关《关于无线安全的浅谈》请在金锄头文库上搜索。

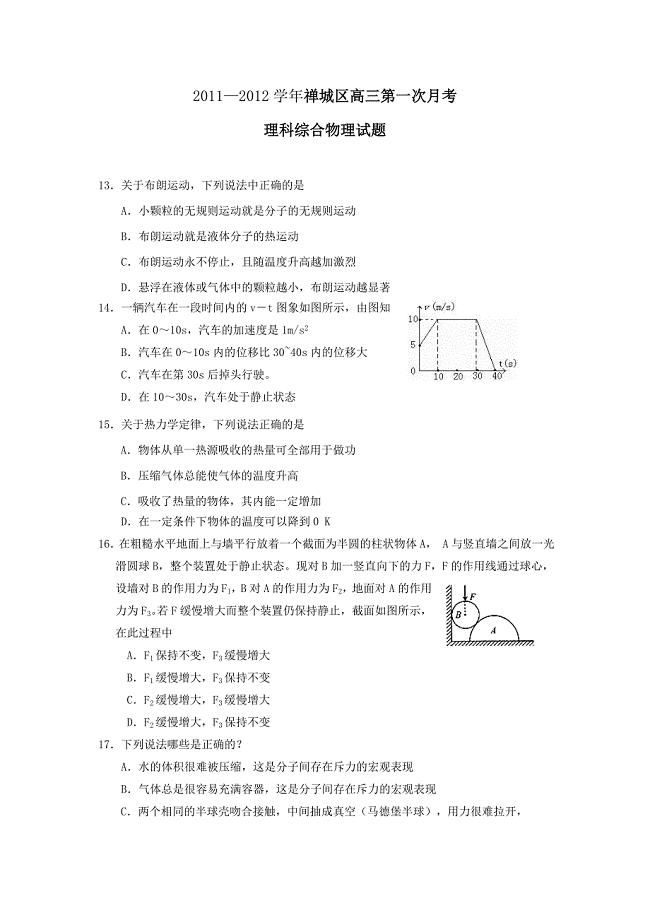

2011-2012学年佛山市禅城区高三第一次月考理科综合物理试题.doc

2021长治市中考数学预测试卷1附详细解析冲刺初中毕业考试.doc

外贸业务员年度工作总结样本(3篇).doc

蔬菜栽培基本知识(2010.11.10).doc

坚强话题作文高二800字7篇.docx

《导与练》版高考生物二轮复习题型增分非选择题天天练(一)

火鸡疾病的发生特点及防治措施.doc

实训项目及指导(宠物疾病诊治).doc

养老保险合同.docx

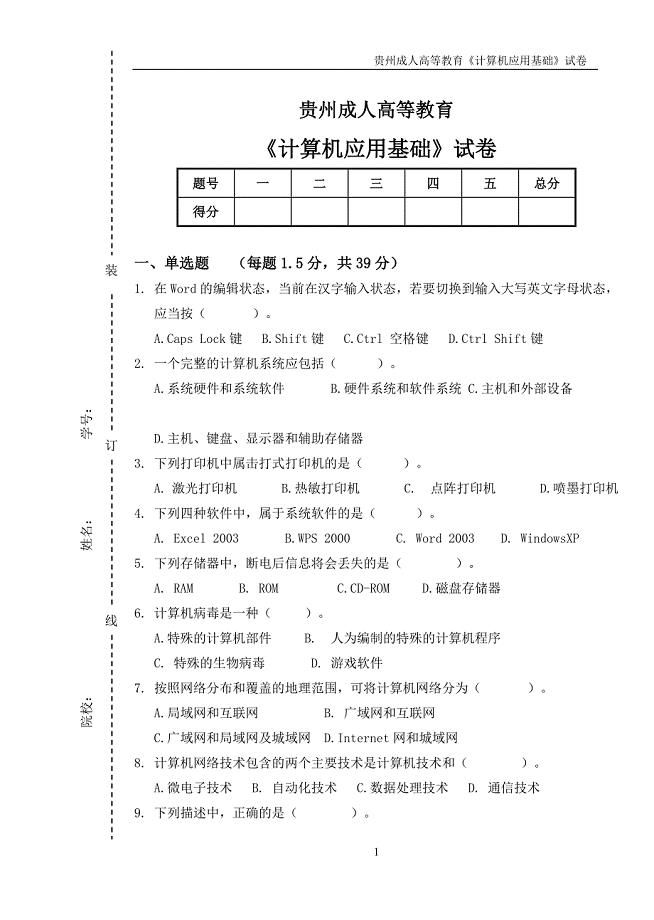

计算机基础10级4.doc

出口流程99904.doc

2023年心中的法制办文化演讲材料.docx

开学第一课安全教案.doc

班主任德育年度工作计划标准范文(四篇).doc

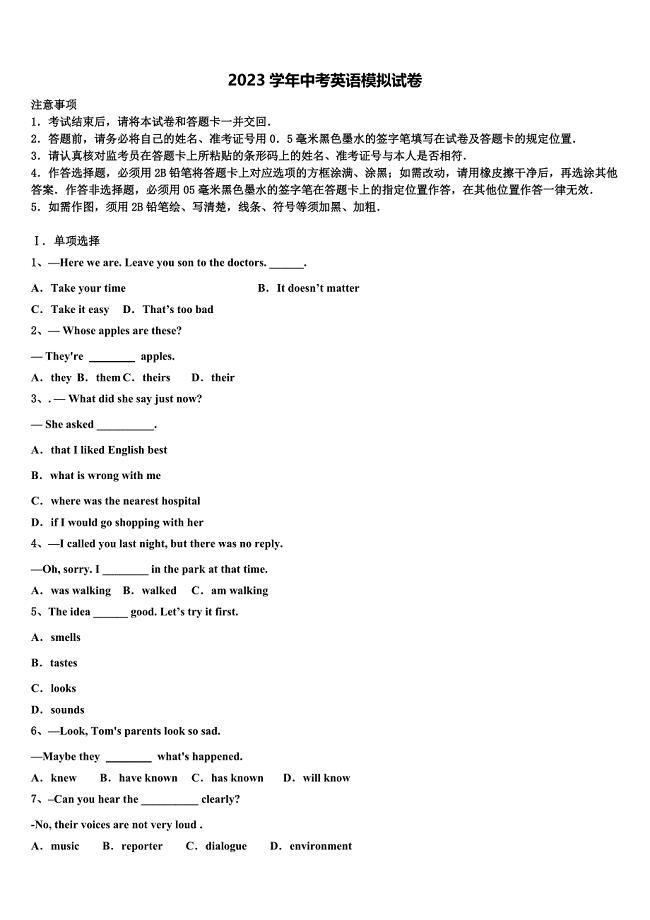

2023学年北京市燕山地区市级名校中考冲刺卷英语试题(含解析).doc

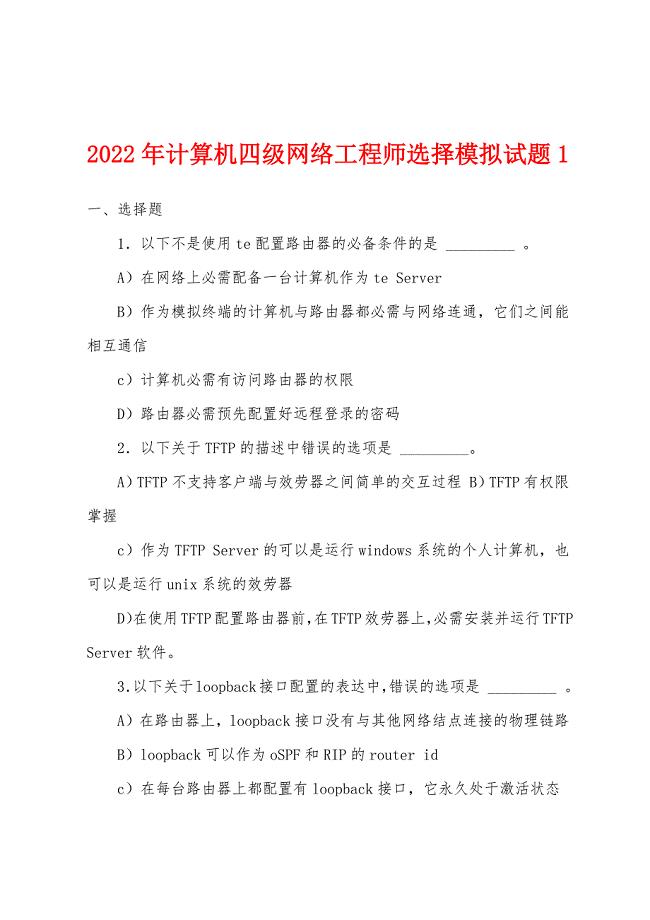

2022年计算机四级网络工程师选择模拟试题1.docx

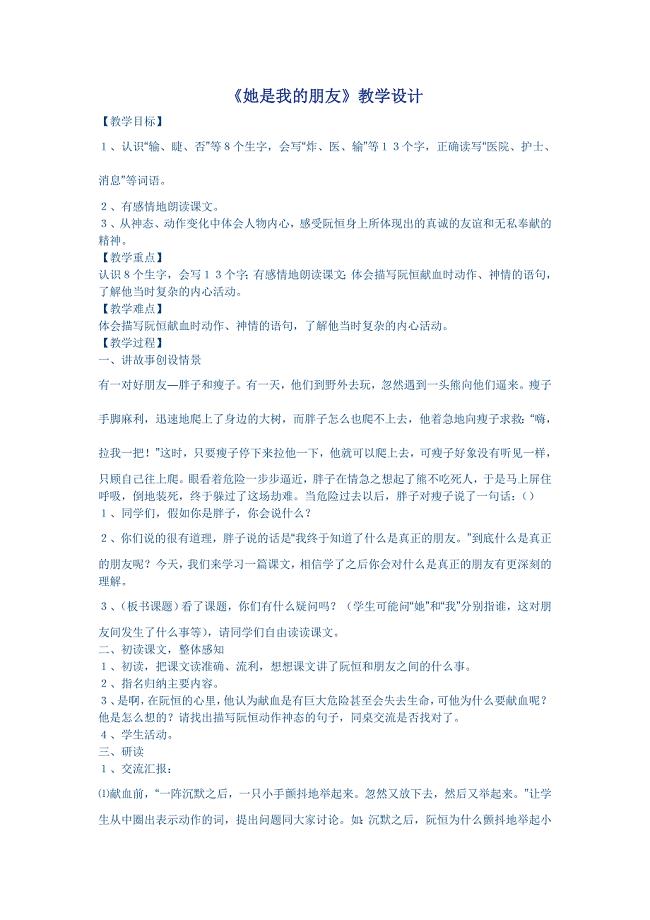

她是我的朋友 .doc

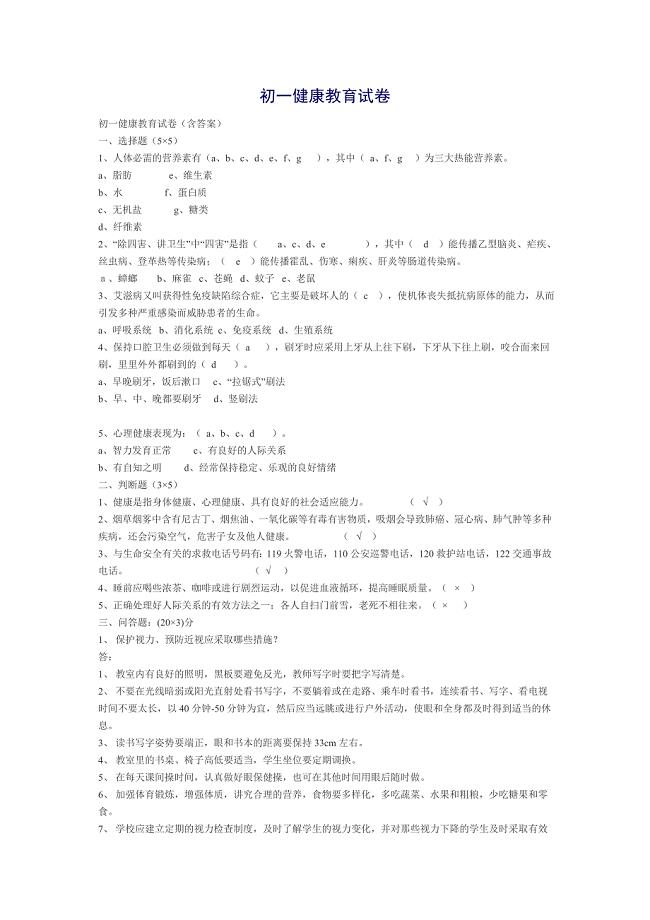

初一健康教育试卷

装饰工程预算的控制与管理

推荐下载:民事二审很少推翻一审地条件是什么?.doc

软件开发保密协议书格式版(二篇).doc

软件开发保密协议书格式版(二篇).doc

2023-12-13 8页

停车场租赁协议实常用版(三篇).doc

停车场租赁协议实常用版(三篇).doc

2022-12-29 9页

地区项目管理贷款集合资金信托计划合同

地区项目管理贷款集合资金信托计划合同

2023-10-28 36页

衡阳电大-“订单式”人才培养协议书

衡阳电大-“订单式”人才培养协议书

2022-12-10 2页

楼房出租合同格式范文(6篇).doc

楼房出租合同格式范文(6篇).doc

2022-08-31 14页

商铺的租赁合同标准范文(4篇).doc

商铺的租赁合同标准范文(4篇).doc

2023-12-16 46页

市三好学生评语

市三好学生评语

2023-11-08 10页

电缆火灾事故发生的原因

电缆火灾事故发生的原因

2023-04-24 3页

宅基地赠与协议书简单版(10篇).doc

宅基地赠与协议书简单版(10篇).doc

2023-09-05 23页

个人向银行借款的合同范本

个人向银行借款的合同范本

2022-11-19 2页