07 数据加密技术(15页)

15页1、第七章 数据加密技术我们经常需要一种措施来保护我们的数据,防止被一些怀有不良用心的人所看到或者破坏。在信息时代,信息可以帮助团体或个人,使他们受益,同样,信息也可以用来对他们构成威胁,造成破坏。在竞争激烈的大公司中,工业间谍经常会获取对方的情报。因此,在客观上就需要一种强有力的安全措施来保护机密数据不被窃取或篡改。数据保密变换,或密码技术,是对计算机数据进行保护的最实用和最可靠的方法,本章拟对数据加密技术及应用作一介绍。 7.1 数据加密概述密码学是一门古老而深奥的学科,它对一般人来说是陌生的,因为长期以来,它只在很少的范围内,如军事、外交、情报等部门使用。计算机密码学是研究计算机信息加密、解密及其变换的科学,是数学和计算机的交叉学科,也是一门新兴的学科。随着计算机网络和计算机通讯技术的发展,计算机密码学得到前所未有的重视并迅速普及和发展起来。在国外,它已成为计算机安全主要的研究方向,也是计算机安全课程教学中的主要内容。密码是实现秘密通讯的主要手段,是隐蔽语言、文字、图象的特种符号。凡是用特种符号按照通讯双方约定的方法把电文的原形隐蔽起来,不为第三者所识别的通讯方式称为密码通讯。在计算

2、机通讯中,采用密码技术将信息隐蔽起来,再将隐蔽后的信息传输出去,使信息在传输过程中即使被窃取或载获,窃取者也不能了解信息的内容,从而保证信息传输的安全。任何一个加密系统至少包括下面四个组成部分:(1)未加密的报文,也称明文。(2)加密后的报文,也称密文。(3)加密解密设备或算法。(4)加密解密的密钥。发送方用加密密钥,通过加密设备或算法,将信息加密后发送出去。接收方在收到密文后,用解密密钥将密文解密,恢复为明文。如果传输中有人窃取,他只能得到无法理解的密文,从而对信息起到保密作用。7.2密码的分类从不同的角度,根据不同的标准,可以把密码分成若干类。7.2.1按应用技术或历史发展阶段划分(1)手工密码以手工完成加密作业,或者以简单器具辅助操作的密码,叫做手工密码。第一次世界大战前主要是这种作业形式。(2)机械密码以机械密码机或电动密码机来完成加解密作业的密码,叫做机械密码。这种密码从第一次世界大战出现到第二次世界大战中得到普遍应用。(3)电子机内乱密码通过电子电路,以严格的程序进行逻辑运算,以少量制乱元素生产大量的加密乱数,因为其制乱是在加解密过程中完成的而不需预先制作,所以称为电子机内

3、乱密码。从五十年代末期出现到七十年代广泛应用。(4)计算机密码它是以计算机软件编程进行算法加密为特点,适用于计算机数据保护和网络通讯等广泛用途的密码。7.2.2按保密程度划分(1)理论上保密的密码不管获取多少密文和有多大的计算能力,对明文始终不能得到唯一解的密码,叫做理论上保密的密码。也叫理论不可破的密码。如客观随机一次一密的密码就属于这种。(2)实际上保密的密码在理论上可破,但在现有客观条件下,无法通过计算来确定唯一解的密码,叫做实际上保密的密码。(3)不保密的密码。在获取一定数量的密文后可以得到唯一解的密码,叫做不保密密码。如早期单表代替密码,后来的多表代替密码,以及明文加少量密钥等密码,现在都成为不保密的密码。7.2.3按密钥方式划分(1) 对称式密码收发双方使用相同密钥的密码,叫做对称式密码。传统的密码都属此类。(2) 非对称式密码收发双方使用不同密钥的密码,叫做非对称式密码。如现代密码中的公共密钥密码就属此类。7.2.4按明文形态划分(1)模拟型密码用以加密模拟信息。如对动态范围之内,连续变化的语音信号加密的密码,叫做模拟式密码。(2)数字型密码用于加密数字信息。对两个离散电

4、平构成0、1二进制关系的电报信息加密的密码,叫做数字型密码。7.2.5按编制原理划分可分为移位、代替和置换三种以及它们的组合形式。古今中外的密码,不论其形态多么繁杂,变化多么巧妙,都是按照这三种基本原理编制出来的。移位、代替和置换这三种原理在密码编制和使用中相互结合,灵活应用。7.3 数据加密方法7.3.1 传统的加密方法在传统上,我们有几种方法来加密数据流。所有这些方法都可以用软件很容易的实现,但是当我们只知道密文的时候,是不容易破译这些加密算法的(当同时有原文和密文时,破译加密算法虽然也不是很容易,但已经是可能的了)。最好的加密算法对系统性能几乎没有影响,并且还可以带来其他内在的优点。例如,大家都知道的pkzip,它既压缩数据又加密数据。又如,dbms的一些软件包总是包含一些加密方法以使复制文件这一功能对一些敏感数据是无效的,或者需要用户的密码。所有这些加密算法都要有高效的加密和解密能力。幸运的是,在所有的加密算法中最简单的一种就是“置换表”算法,这种算法也能很好达到加密的需要。每一个数据段(总是一个字节)对应着“置换表”中的一个偏移量,偏移量所对应的值就输出成为加密后的文件。加密

《07 数据加密技术(15页)》由会员小**分享,可在线阅读,更多相关《07 数据加密技术(15页)》请在金锄头文库上搜索。

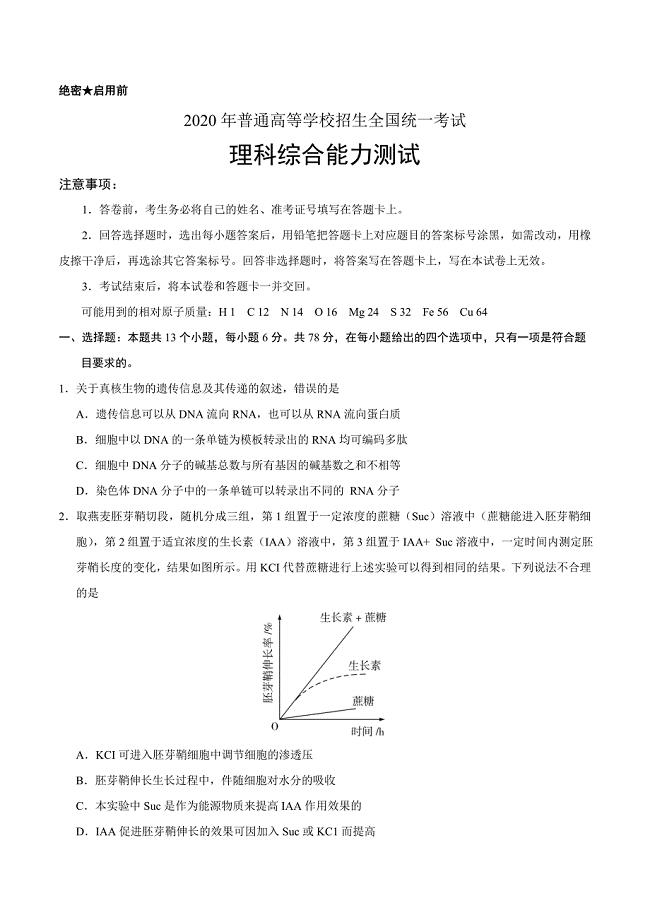

2020年高考真题——理科综合(全国卷Ⅲ)+Word版含答案

2021年绝味鸭脖策划书

2021年熟食店创业方案

2021年熟食店开店策划

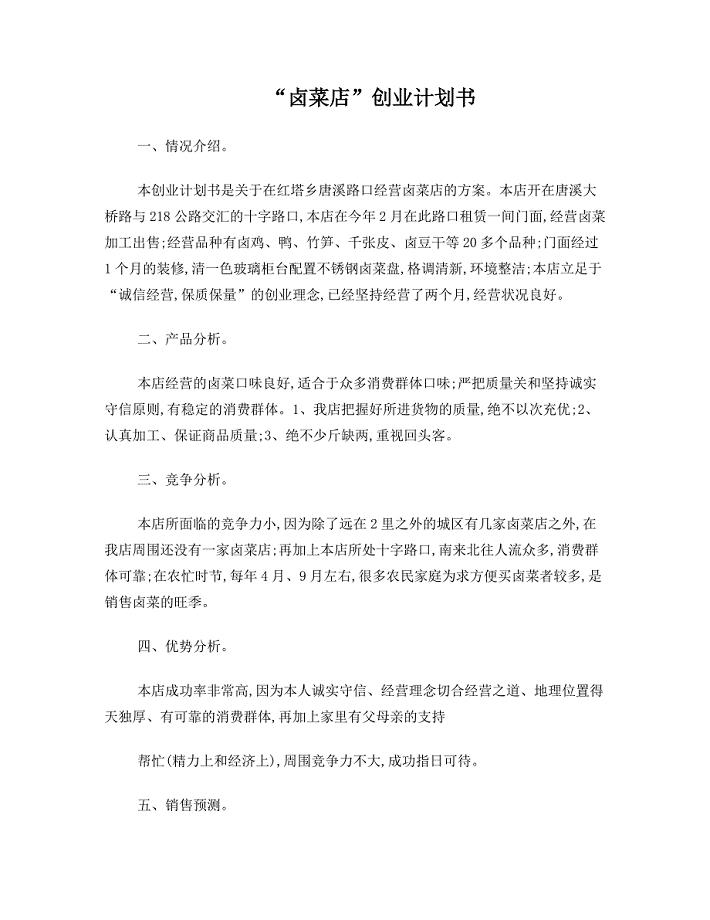

2021年卤菜店创业计划书

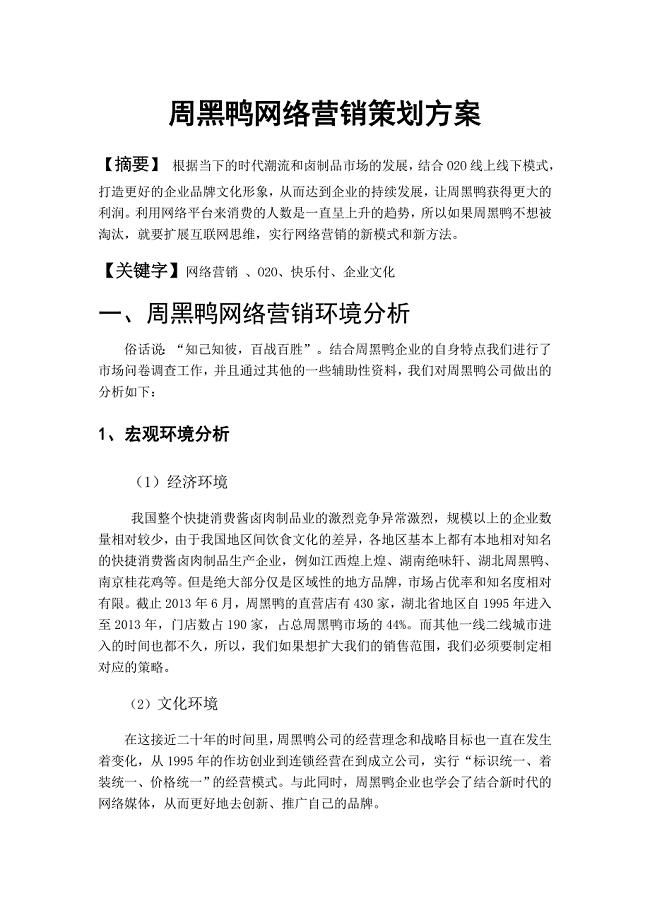

2021年周黑鸭网络营销策划方案

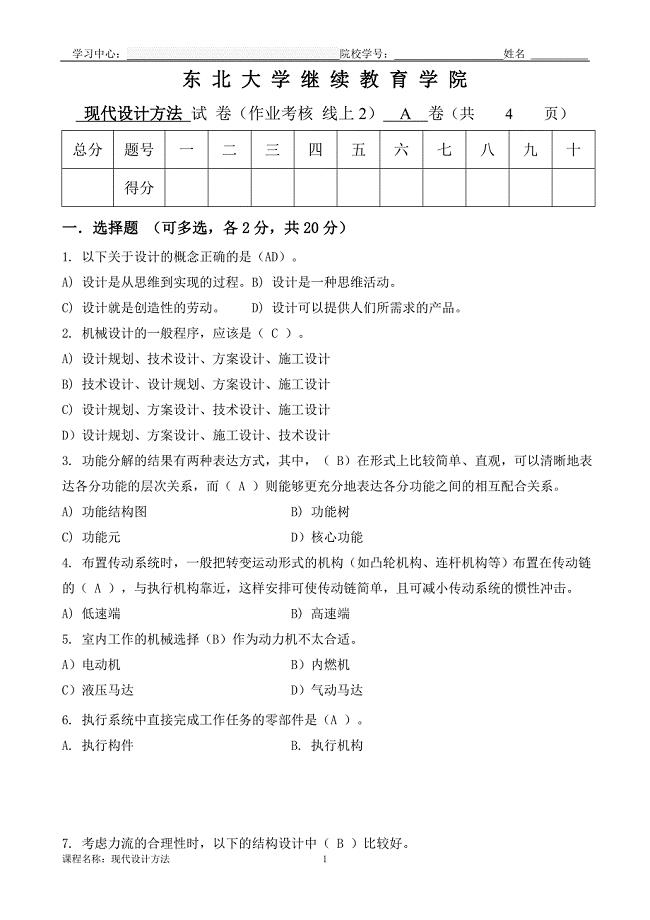

东大21年1月考试《现代设计方法》考核作业

谈我国行政管理效率的现状及其改观对策(论文)

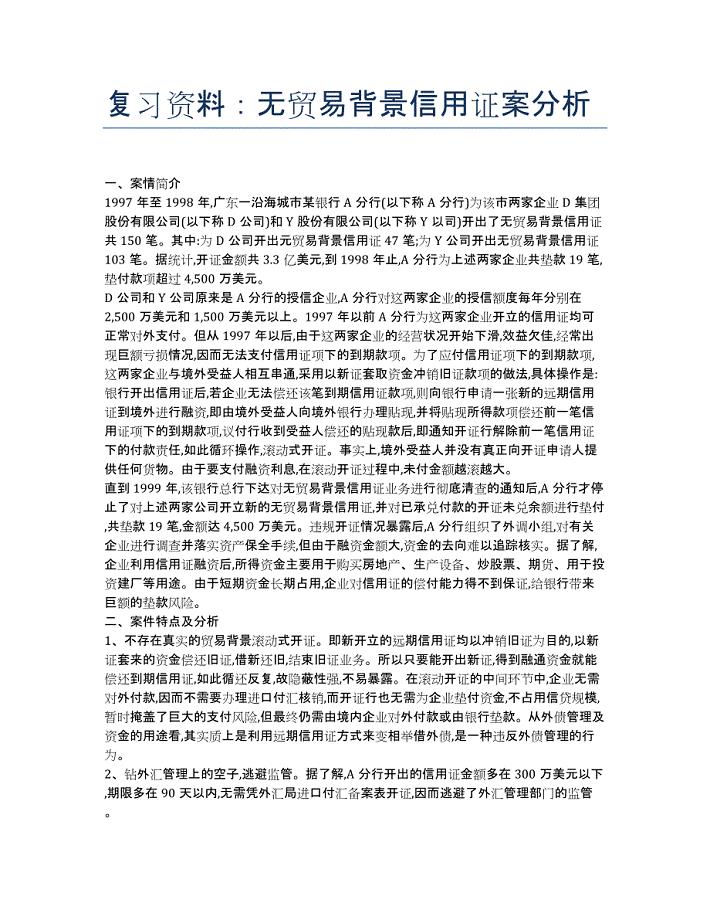

单证员考试-备考辅导-复习资料:无贸易背景信用证案分析.docx

土木工程毕业生答辩自述.docx

建筑学毕业后工作状态真实写照.doc

C#代码规范(湖南大学).doc

xx区食药监局2019年工作总结及2020年工作计划

2019年中医院药物维持治疗门诊工人先锋号先进事迹

2019年度xx乡镇林长制工作总结

2019年性艾科工作计划书

2019年人才服务局全国扶贫日活动开展情况总结

关于组工信息选题的几点思考

摘了穷帽子 有了新模样

2019年某集团公司基层党支部书记培训班心得体会

09.石油公司制度体系诊断及优化咨询项目

09.石油公司制度体系诊断及优化咨询项目

2024-04-08 33页

职工教育培训经费管理办法(规模生产制造业版)

职工教育培训经费管理办法(规模生产制造业版)

2024-04-08 10页

08.圆通银行战略咨询项目

08.圆通银行战略咨询项目

2024-04-08 25页

企业培训费管理实施暂行细则

企业培训费管理实施暂行细则

2024-04-08 12页

职工教育培训经费管理办法(适合中小企业)

职工教育培训经费管理办法(适合中小企业)

2024-04-08 10页

企业规章制度框架体系管理规定(2024修订版)

企业规章制度框架体系管理规定(2024修订版)

2024-04-08 21页

05.景宏集团全面管理提升咨询项目

05.景宏集团全面管理提升咨询项目

2024-04-08 40页

07.玉兔食品集团供应链咨询项目

07.玉兔食品集团供应链咨询项目

2024-04-08 34页

04.大华乳业业务战略咨询项目

04.大华乳业业务战略咨询项目

2024-04-08 28页

06.德邦公司精益生产管理咨询项目

06.德邦公司精益生产管理咨询项目

2024-04-08 28页