Wireshark简明使用教程

14页1、Wireshark简明使用教程wireshark是一款抓包软件,比较易用,在平常可以利用它抓包,分析协议或者监控网络,是一个比较好的工具。(1)Wireshark的启动界面和抓包界面启动界面:抓包界面的启动是按file下的按钮之后会出现这个是网卡的显示,因为我有虚拟机所以会显示虚拟网卡,我们现在抓的是真实网卡上的包所以在以太网卡右边点击start 开始抓包这个就是抓包的界面了(也是主界面)(2)Wireshark主窗口由如下部分组成:1. 菜单用于开始操作。2. 主工具栏提供快速访问菜单中经常用到的项目的功能。3. Fiter toolbar/过滤工具栏提供处理当前显示过滤得方法。4. Packet List面板显示打开文件的每个包的摘要。点击面板中的单独条目,包的其他情况将会显示在另外两个面板中。5. Packet detail面板显示您在Packet list面板中选择的包的更多详情。6. Packet bytes面板显示您在Packet list面板选择的包的数据,以及在Packet details面板高亮显示的字段。7. 状态栏显示当前程序状态以及捕捉数据的更多详情。1.菜单栏

2、主菜单包括以下几个项目:File 包括打开、合并捕捉文件,save/保存,Print/打印,Export/导出捕捉文件的全部或部分。以及退出Wireshark项.Edit 包括如下项目:查找包,时间参考,标记一个多个包,设置预设参数。(剪切,拷贝,粘贴不能立即执行。)View 控制捕捉数据的显示方式,包括颜色,字体缩放,将包显示在分离的窗口,展开或收缩详情面版的地树状节点GO 包含到指定包的功能。Analyze 包含处理显示过滤,允许或禁止分析协议,配置用户指定解码和追踪TCP流等功能。Statistics 包括的菜单项用户显示多个统计窗口,包括关于捕捉包的摘要,协议层次统计等等。Help 包含一些辅助用户的参考内容。如访问一些基本的帮助文件,支持的协议列表,用户手册。在线访问一些网站,“关于” 2.工具栏(略) 3.过滤工具栏会弹出对话框 这个和在工具栏上输入协议来查找包的结果是一样的,只是它方便点 在工具栏上输 点击 在此区域输入或修改显示的过滤字符,在输入过程中会进行语法检查。如果您输入的格式不正确,或者未输入完成,则背景显示为红色。直到您输入合法的表达式,背景会变为绿色。你可以

3、点击下拉列表选择您先前键入的过滤字符。列表会一直保留,即使您重新启动程序。 注意: 1. 做完修改之后,记得点击右边的Apply(应用)按钮,或者回车,以使过滤生效。 2. 输入框的内容同时也是当前过滤器的内容(当前过滤器的内容会反映在输入框) 4.封包列表 封包列表中显示所有已经捕获的封包。在这里您可以看到发送或接收方的MAC/IP地址,TCP/UDP端口号,协议或者封包的内容。如果捕获的是一个OSI layer 2的封包,您在Source(来源)和Destination(目的地)列中看到的将是MAC地址,当然,此时Port(端口)列将会为空。如果捕获的是一个OSI layer 3或者更高层的封包,您在Source(来源)和Destination(目的地)列中看到的将是IP地址。Port(端口)列仅会在这个封包属于第4或者更高层时才会显示。您可以在这里添加/删除列或者改变各列的颜色:Edit menu - Preferences5.封包详细信息这里显示的是在封包列表中被选中项目的详细信息。信息按照不同的OSI layer进行了分组,您可以展开每个项目查看。ps:wireshark会用

4、不难,难的是会看懂这些包(如果对这些包头信息不了解的可以自己去查查资料)6. 16进制数据“解析器”在Wireshark中也被叫做“16进制数据查看面板”。这里显示的内容与“封包详细信息”中相同,只是改为以16进制的格式表述。(3)我们还要学会在大量的信息中过滤和分析我们需要的信息过滤:过滤器会如此重要。它们可以帮助我们在庞杂的结果中迅速找到我们需要的信息。-捕捉过滤器:用于决定将什么样的信息记录在捕捉结果中。需要在开始捕捉前设置。-显示过滤器:在捕捉结果中进行详细查找。他们可以在得到捕捉结果后随意修改。两种过滤器的目的是不同的。1.捕捉过滤器是数据经过的第一层过滤器,它用于控制捕捉数据的数量,以避免产生过大的日志文件。2.显示过滤器是一种更为强大(复杂)的过滤器。它允许您在日志文件中迅速准确地找到所需要的记录。1.捕捉过滤器捕捉过滤器的语法与其它使用Lipcap(Linux)或者Winpcap(Windows)库开发的软件一样,比如著名的TCPdump。捕捉过滤器必须在开始捕捉前设置完毕,这一点跟显示过滤器是不同的。设置捕捉过滤器的步骤是:- 选择 capture - options

5、。- 填写capture filter栏或者点击capture filter按钮为您的过滤器起一个名字并保存,以便在今后的捕捉中继续使用这个过滤器。- 点击开始(Start)进行捕捉。语法:ProtocolDirectionHost(s)ValueLogical OperationsOther expression_r例子:tcpdst10.1.1.180andtcp dst 10.2.2.2 3128Protocol(协议):可能的值: ether, fddi, ip, arp, rarp, decnet, lat, sca, moprc, mopdl, tcp and udp.如果没有特别指明是什么协议,则默认使用所有支持的协议。Direction(方向):可能的值: src, dst, src and dst, src or dst如果没有特别指明来源或目的地,则默认使用 src or dst 作为关键字。例如,host 10.2.2.2与src or dst host 10.2.2.2是一样的。Host(s):可能的值: net, port, host, portrange.如

6、果没有指定此值,则默认使用host关键字。例如,src 10.1.1.1与src host 10.1.1.1相同。Logical Operations(逻辑运算):可能的值:not, and, or.否(not)具有最高的优先级。或(or)和与(and)具有相同的优先级,运算时从左至右进行。例如,not tcp port 3128 and tcp port 23与(not tcp port 3128) and tcp port 23相同。not tcp port 3128 and tcp port 23与not (tcp port 3128 and tcp port 23)不同。例子:tcp dst port 3128显示目的TCP端口为3128的封包。ip src host 10.1.1.1显示来源IP地址为10.1.1.1的封包。host 10.1.2.3显示目的或来源IP地址为10.1.2.3的封包。src portrange 2000-2500显示来源为UDP或TCP,并且端口号在2000至2500范围内的封包。not imcp显示除了icmp以外的所有封包。(icmp通常被p

《Wireshark简明使用教程》由会员桔****分享,可在线阅读,更多相关《Wireshark简明使用教程》请在金锄头文库上搜索。

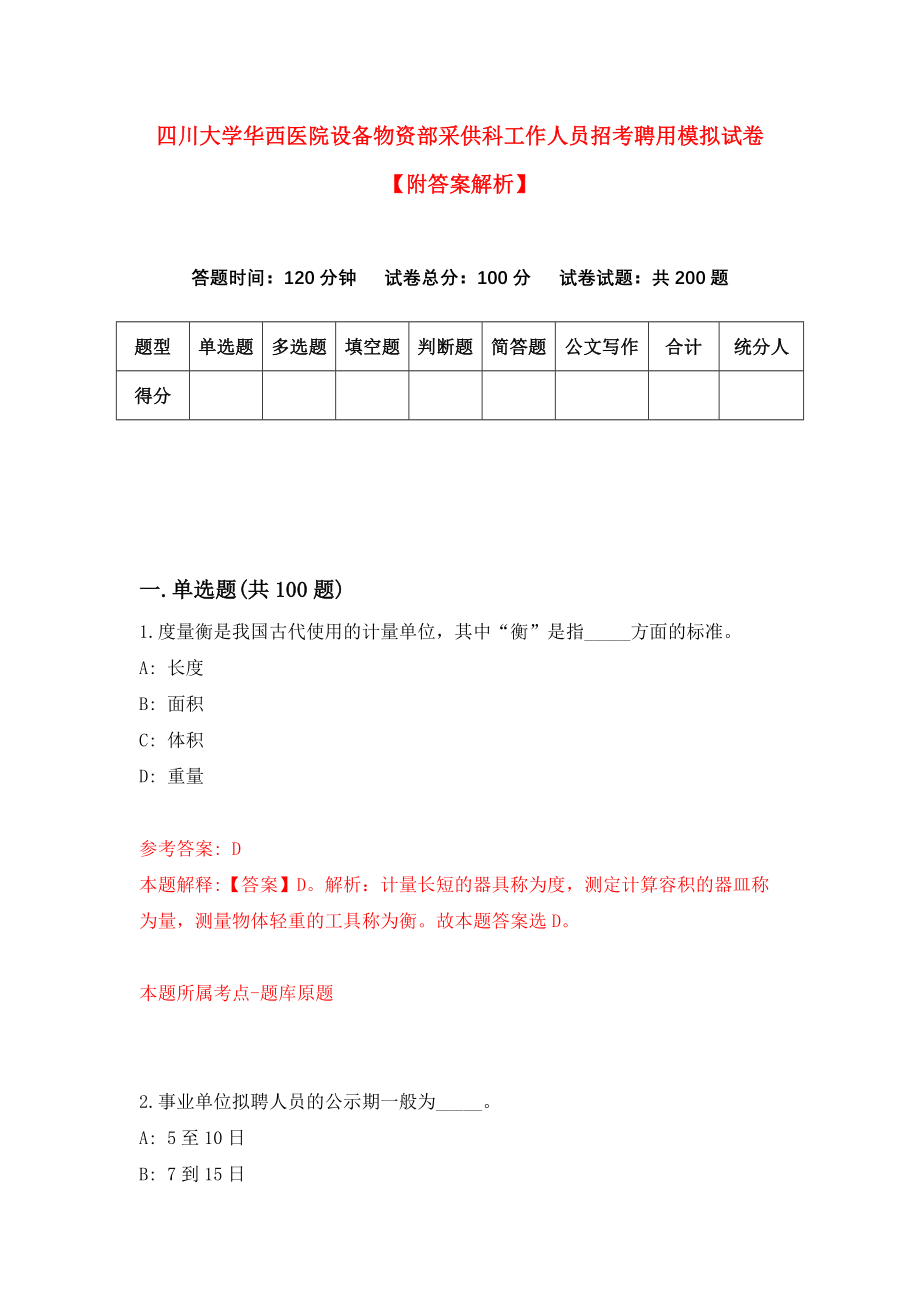

四川大学华西医院设备物资部采供科工作人员招考聘用模拟试卷【附答案解析】(第7套)

如何干好本职工作

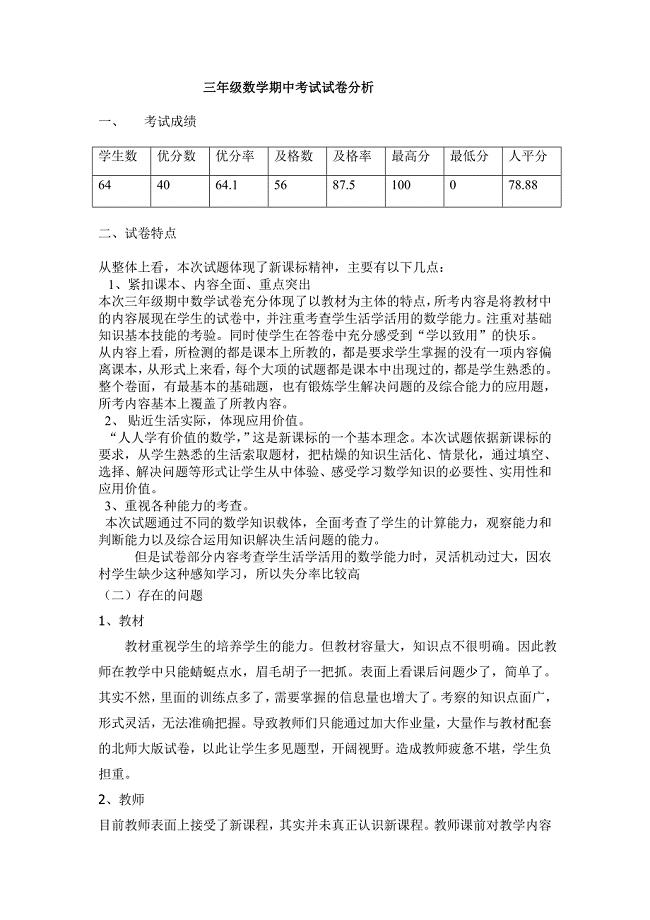

小学三年级数学上册期中试卷分析

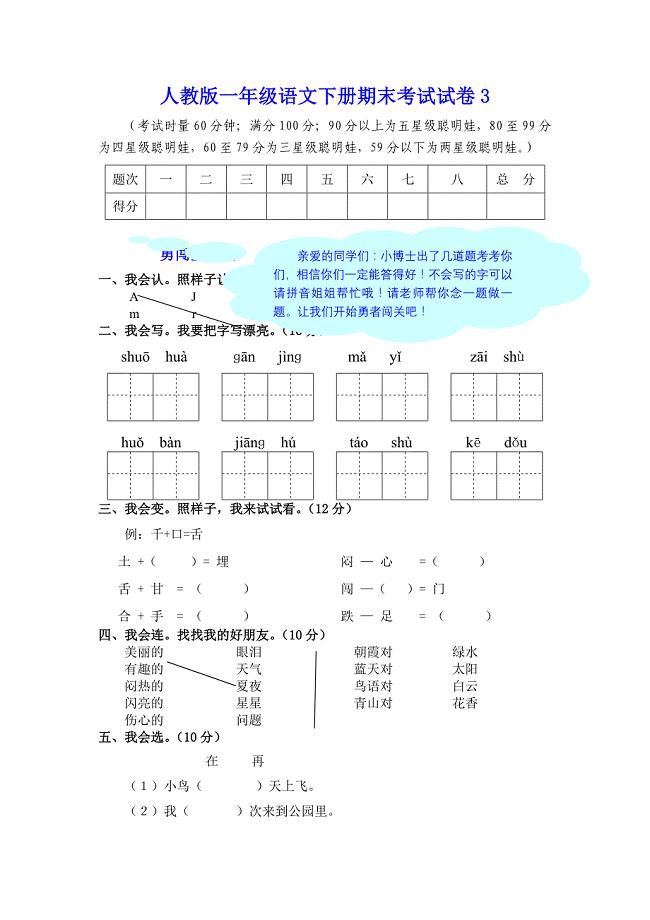

语文人教版一年级语文下册期末试卷

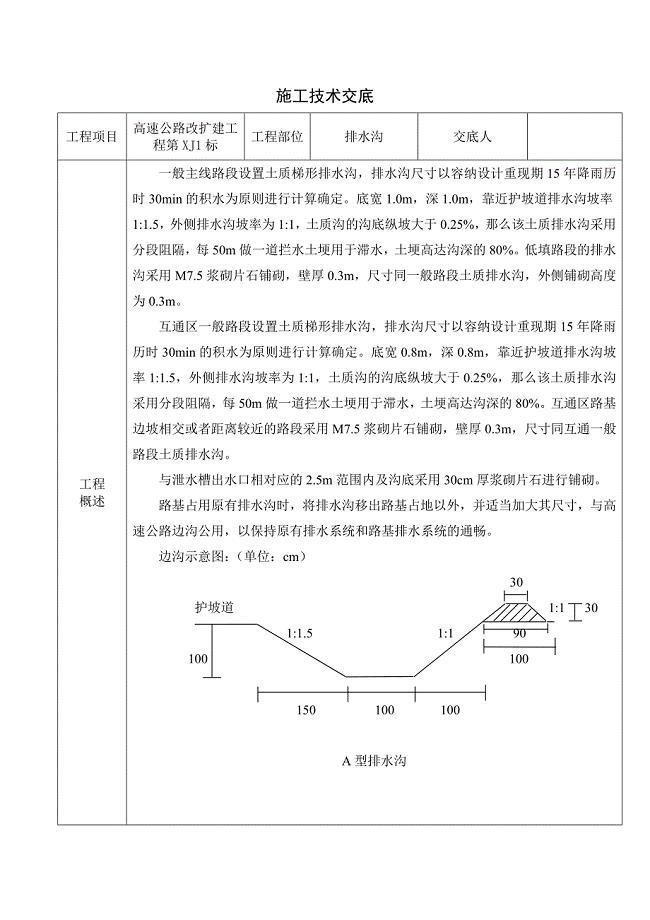

排水沟施工技术交底

有害物质管理程序

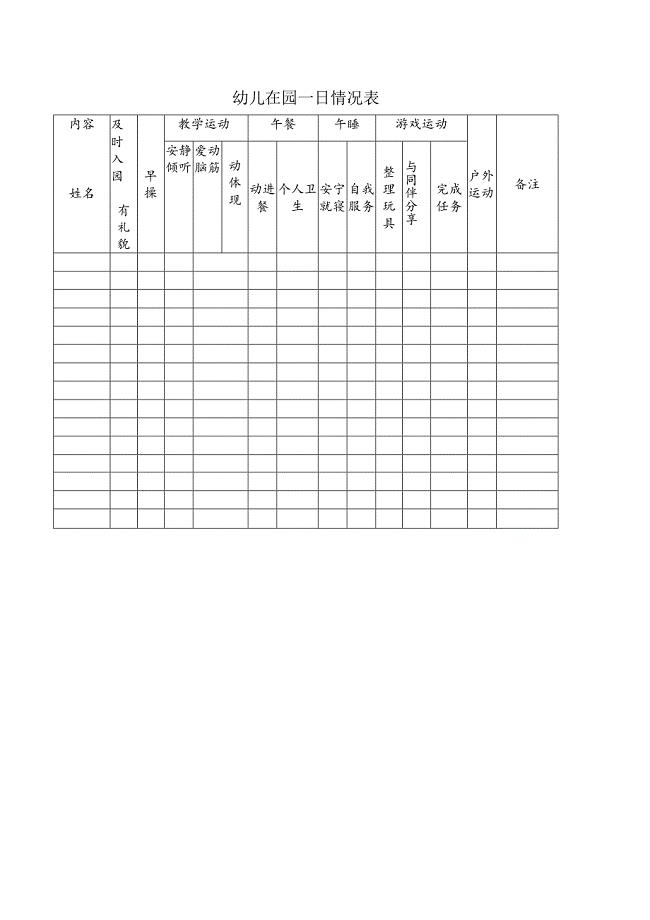

幼儿在园一日情况表模板

建设项目工作总结范文(2篇).doc

小年级组工作计划

2022年压路机司机(建筑特殊工种)资格证考试内容及题库模拟卷49【附答案】

2022年关于外贸类实习报告模板集合五篇

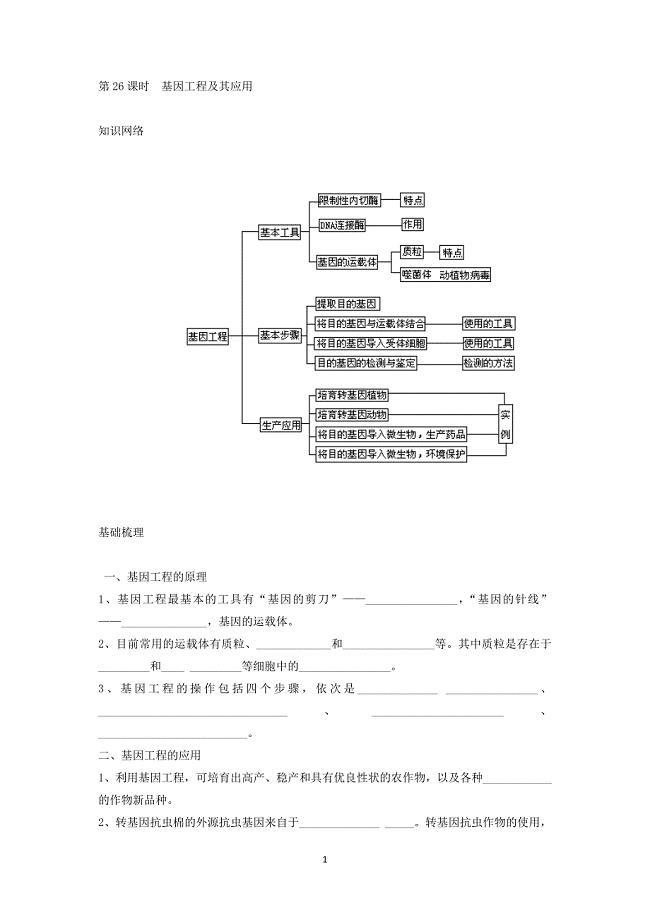

基因工程及其应用

七年级第五单元:我爱我家

保护环境节约资源建议书

北师大版数学一年级上册第三单元第十节做个加法表同步练习

关于德育工作计划范文锦集8篇

韩国清溪川景观改造的来龙去脉

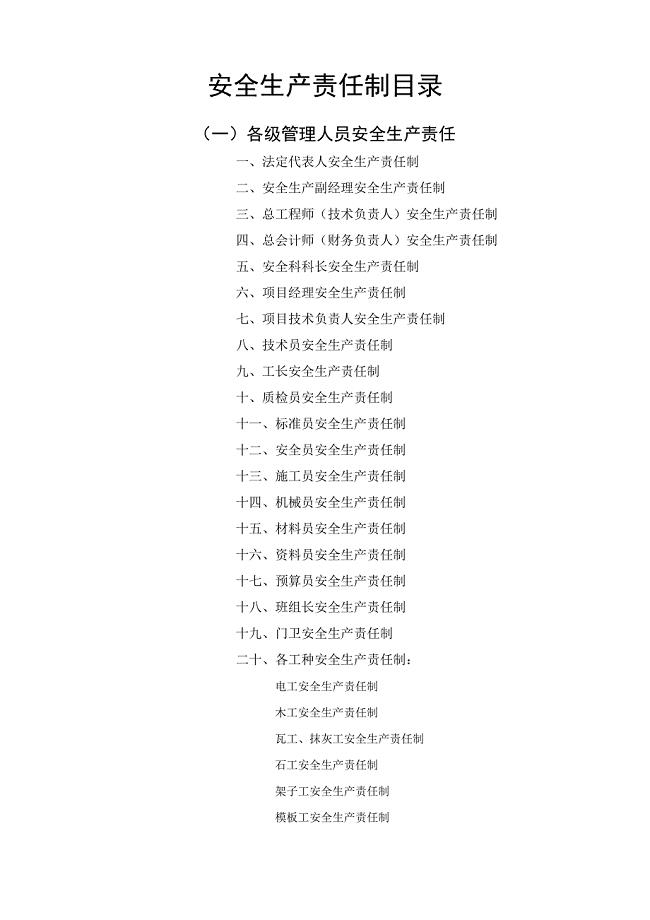

各级安全生产责任制目录及文件(最后编制为准)

护士试用期转正工作总结范文

职场人生格言

高新技术项目后评估自评报告

高新技术项目后评估自评报告

2023-10-08 190页

04-禁止通过复制已有光网络用户档案来制作新的用户档案

04-禁止通过复制已有光网络用户档案来制作新的用户档案

2023-08-27 1页

商务会议酒店解决方案(TP-LINK

商务会议酒店解决方案(TP-LINK

2023-04-12 20页

11种类型的黑客及其危害

11种类型的黑客及其危害

2022-12-26 8页

5G+物联网智慧校园整体解决方案

5G+物联网智慧校园整体解决方案

2022-12-16 86页

中科大计算机网络实验课程大纲

中科大计算机网络实验课程大纲

2022-03-24 4页

中科大计算机网络课上机指导

中科大计算机网络课上机指导

2022-03-24 14页

装修劳务合同范本3篇

装修劳务合同范本3篇

2022-03-13 9页

计划性和创新性测验北森测评(含答案)

计划性和创新性测验北森测评(含答案)

2022-03-14 5页

新产品生产技术准备工作流程

新产品生产技术准备工作流程

2022-03-13 3页