操作系统安全技术

28页1、信息安全技术教学课件 V2010.03操作系统安全技术第 6 讲第 2 页 / 本章要点p操作系统是信息安全技术体系中重要的组成部 分,针对GB 17859-1999关于信息系统安 全保护的要求,本章介绍操作系统应该具有的 安全技术措施。pGB/T 20272-2006 信息安全技术 操作系统安全 技术要求第 3 页 / 一、操作系统安全概述p1、操作系统安全的含义n计算机操作系统的主要功能是进行计算机资源管理和提供用户使用计算 机的界面。n用户资源可以归结为以文件形式表示的数据信息资源,系统资源包括系 统程序和系统数据以及为管理计算机硬件资源而设置的各种表格。n对操作系统中资源的保护,实际上是对操作系统中文件的保护。n操作系统的安全保护的功能要求,需要从操作系统的安全运行和操作系 统数据的安全保护两方面。操作系统的安全主要通过身份鉴别、自主访 问控制、标记和强制访问控制、数据流控制、审计、数据完整性、数据 保密性等几方面来实现系统的安全需要(GB 17859和GB/T 20271)。p实现各种类型的操作系统安全需要的所有安全技术称为操作系 统安全技术。操作系统安全子系统( SSOOS

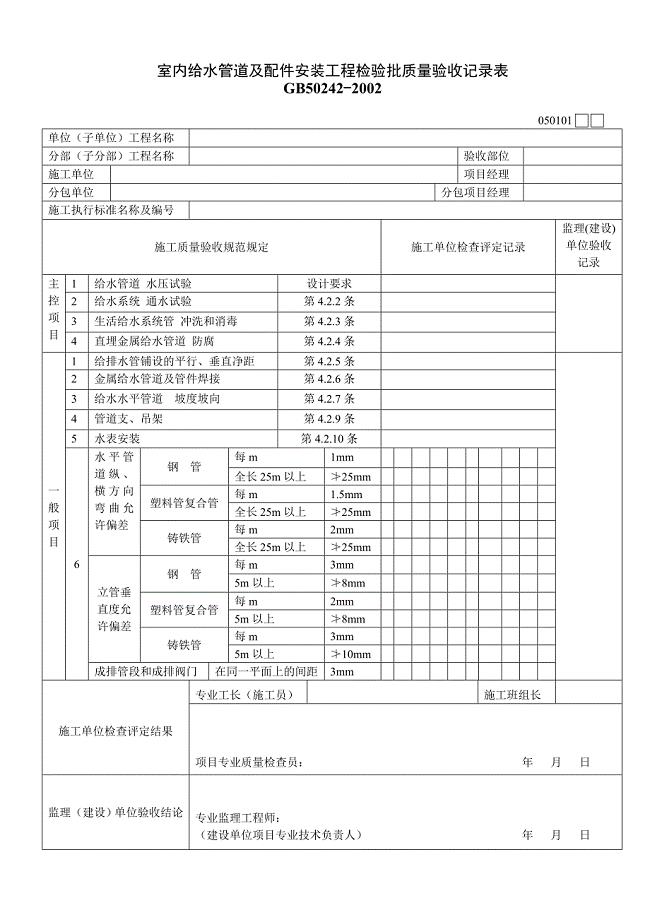

2、 ,Security Subsystem Of Operating System),是操作系统的可 信计算基(TCB),指把操作系统中硬件、固件、软件和负责 执行安全策略的所有相关的安全保护装置。第 4 页 / 一、操作系统安全概述p2、操作系统安全的组成 n操作系统的安全,应该从安全功能和安全保证两方面综合考虑。每一等级的 信息系统,都有不同的安全功能要求和安全保证措施。图6.1表示了操作系 统安全技术要求的组成及相互关系。第 5 页 / 一、操作系统安全概述p3、操作系统的主体与客体 n在操作系统中,每一个实体成分都必须是主体或客体,或者既是主体 又是客体。n主体是一个主动的实体,它包括用户、用户组、进程等。系统中最基 本的主体是用户,系统中的所有事件,几乎都是由用户激发的。用户 的所有事件都要通过运行进程来处理。进程是用户的客体,但又是访 问对象的主体。n客体是一个被动的实体。在操作系统中,客体可以是按一定格式存储 在记录介质中的数据信息(文件),也可以是操作系统中的进程。n访问控制等安全措施都是由主体对客体实施操作完成的。第 6 页 / 二、操作系统安全的技术要求p身份鉴别p访

3、问控制p安全审计p用户数据的完整性和保密性p可信路径第 7 页 / p1、身份鉴别n身份鉴别包括对用户的身份进行标识和鉴别。用户标识n(1)凡需进入操作系统的用户,应先进行标识,即建立账号;n(2)操作系统用户标识一般使用用户名和用户标识符(UID)。用户鉴别n(1)采用口令进行鉴别,并在每次用户登录系统时进行鉴别;n(2)通过对不成功的鉴别尝试的值进行预先定义,并明确规定达到该值时应 该采取的措施公平实现鉴别失败的处理。用户主体行为绑定n(1)用户进程与所有者相关联,进程行为可追溯到进程的所有者;n(2)进程与当前服务要求者相关联,系统进程行为可追溯到服务的要求者。二、操作系统安全的技术要求第 8 页 / p2、访问控制n访问控制是在保障授权用户能获取所需资源的同时拒绝非授权用户的安全机 制。访问控制也是信息安全理论基础的重要组成部分。n本章讲述访问控制的原理、作用、分类和研究前沿,重点介绍较典型的自主 访问控制、强制访问控制和基于角色的访问控制。 (1)访问控制原理n访问控制机制将根据预先设定的规则对用户访问某项资源(目标)进行控制 ,只有规则允许时才能访问,违反预定的安全规则的访

4、问行为将被拒绝。资 源可以是信息资源、处理资源、通信资源或者物理资源,访问方式可以是获 取信息、修改信息或者完成某种功能,一般情况可以理解为读、写或者执行 。 二、操作系统安全的技术要求第 9 页 / p2、访问控制 (2)自主访问控制(Discretionary Access Control,DAC)n自主访问控制就是由拥有资源的用户自己来决定其他一个或一些主体可以在 什么程度上访问哪些资源。 n主体、客体以及相应的权限组成系统的访问控制矩阵。在访问控制矩阵中, 每一行表示一个主体的所有权限;每一列则是关于一个客体的所有权限;矩 阵中的元素是该元素所在行对应的主体对该元素所在列对应的客体的访问权 限。 n访问控制表(Access Control List,ACL)是基于访问控制矩阵中列的 自主访问控制。它在一个客体上附加一个主体明晰表,来表示各个主体对这 个客体的访问权限。n访问能力表(Access Capabilities List)是最常用的基于行的自主访问 控制。能力(capability) 是为主体提供的、对客体具有特定访问权限的 不可伪造的标志,它决定主体是否可以访问客体以

《操作系统安全技术》由会员jiups****uk12分享,可在线阅读,更多相关《操作系统安全技术》请在金锄头文库上搜索。

建立安全生产长效机制-共创和谐平安输气管道

土石方爆破工程设计方案

康师傅百货商场制度汇编之退换货管理办法

庙头中学2012年中考百日誓师大会学生代表发言稿

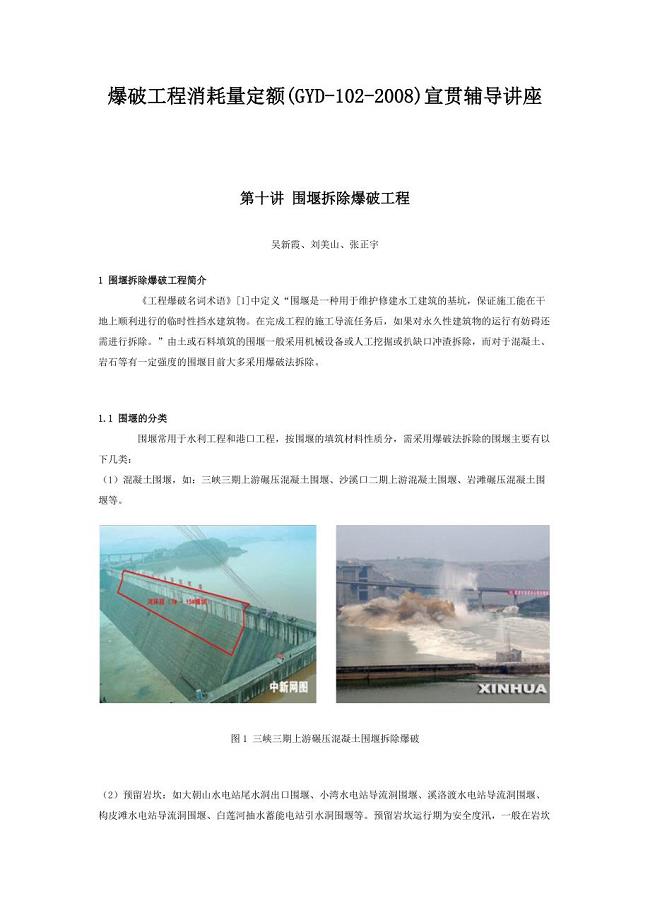

围堰拆除爆破工程

华能洱源马鞍山风电场工程土石方爆破管理制度

国资委:全面开展管理提升活动-为培育世界一流企业奠定坚实基础

《专业技术人员职业发展与规划》电子书

应收票据审计方案

建筑给水排水与采暖工程质量验收用表

广播电视管理条例行政处罚裁量标准

广东电力系统调度运行操作管理规定

建筑给排水工程名词解释

幼儿园小班安全健康活动教案:宝宝误食后的急救

建业集团房屋建筑工程交房标准内容技术交底

建筑心理学论文(1)

康师傅百货商场制度汇编之工服管理程序009

建筑工程专业一级建造师继续教育培训结业报告20

廉洁风险防控回头看工作汇报材料

平台工作人员服务规范

apqp 第3版 & 控制计划 第1版

apqp 第3版 & 控制计划 第1版

2024-04-08 20页

消防器材及巡查要点

消防器材及巡查要点

2024-04-06 36页

推动未来产业创新发展PPT课件

推动未来产业创新发展PPT课件

2024-02-09 36页

职业病危害专项治理

职业病危害专项治理

2024-01-31 31页

实现社会主义现代化和中华民族伟大复兴

实现社会主义现代化和中华民族伟大复兴

2024-01-28 18页

小学高年级读本教学建议

小学高年级读本教学建议

2024-01-28 31页

小学高年级读本编写思路和主要内容介绍

小学高年级读本编写思路和主要内容介绍

2024-01-28 24页

筑牢坚不可摧的钢铁长城

筑牢坚不可摧的钢铁长城

2024-01-28 27页

初中读本内容说明

初中读本内容说明

2024-01-28 24页

党和人民心连心

党和人民心连心

2024-01-28 25页